다른 컴퓨터의 윈도우 이벤트 로그를 구독하는 방법

다음과 같은 질문이 있군요. ^^

Windows Event log 구독 관련

; https://social.msdn.microsoft.com/Forums/ko-KR/a115488c-bd46-4174-9238-99dcfcf6ab3a/windows-event-log-?forum=vistako

관련해서 검색해 보면 다음의 글과 같이 완전한 방법을 친절하게 설명한 자료가 있습니다.

Active Directory: Configuring Event Log Subscriptions (Forwarding)

; https://sid-500.com/2018/04/23/active-directory-configuring-event-log-subscriptions-forwarding/

(해보진 않았지만, "Active Directory"라고 써 있기는 해도 WORKGROUP 상에서 계정 정보만 적절하게 처리해 준다면 될 듯도 합니다.) 저도 한 번 해봤는데요. 우선, 윈도우 이벤트를 끌어오려는 측 - 즉, 클라이언트 컴퓨터에서는 다음과 같이 실행해서 "Windows Event Collector" NT 서비스를 구성해 주면 됩니다.

// 관리자 권한으로 실행

C:\WINDOWS\system32> wecutil qc

The service startup mode will be changed to Delay-Start. Would you like to proceed ( Y- yes or N- no)?y

Windows Event Collector service was configured successfully.

그다음 이벤트를 제공할 측 - 즉, 서버에서는 "Server Manager Remoting"을 다음의 PowerShell 명령어로 활성화시켜 줍니다.

// 관리자 권한으로 실행

Configure-SMRemoting.exe -ENABLE

실행 후 다음과 같이 명령행으로 확인하거나,

PS C:\WINDOWS\system32> Configure-SMRemoting.exe -GET

Server Manager Remoting is enabled

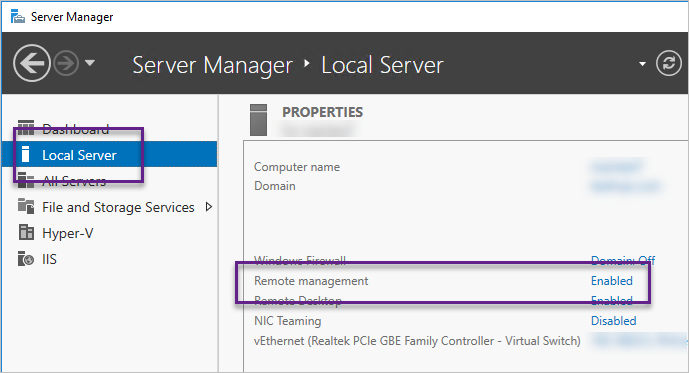

서버 관리자 MMC 화면에서 다음과 같이 "Enabled"로 되어 있는 것으로 정상 처리 여부를 알 수 있습니다.

참고로, Configure-SMRemoting.exe 명령어가 없다면 그냥 NT 서비스 관리자에서 다음의 서비스를 "Automatic"으로 실행시켜도 무방합니다.

Service name: WinRM

Display name: Windows Remote Management (WS-Management)

WinRM 서비스는 이 통신을 위해 TCP 5985 포트를 열고 있기 때문에 netstat로 이를 확인할 수 있습니다.

C:\WINDOWS\system32> netstat -ano | findstr 5985

TCP 0.0.0.0:5985 0.0.0.0:0 LISTENING 4

TCP 192.168.0.5:5985 192.168.0.6:18795 ESTABLISHED 4

TCP [::]:5985 [::]:0 LISTENING 4

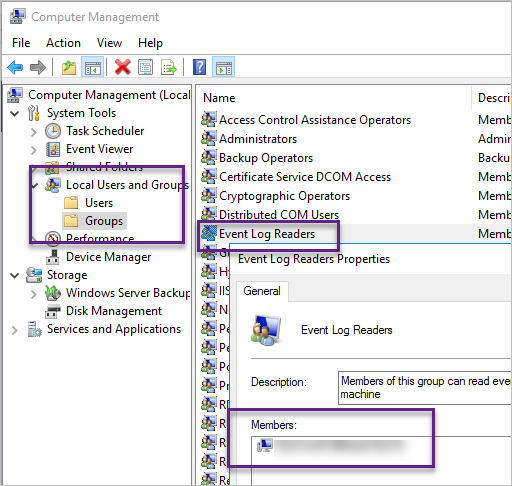

당연히, 아무 클라이언트나 WinRM에 접속해서 마구 이벤트를 끌어가면 안 될 텐데요, 이를 위해 접속을 허용할 계정이나 컴퓨터를 로컬 컴퓨터의 "Event Log Readers" 그룹에 등록해야 합니다. 만약 AD 관련 PowerShell 구성 요소들이 설치되어 있으면 "Add-ADGroupMember"로 실행해주면 간단한데, 대개의 경우 별도 설치를 필요로 하므로 그냥 "net" 명령어로 추가해도 됩니다.

가령, 이벤트를 끌어가려는 클라이언트의 컴퓨터 이름이 "testpc"이고 Active Directory의 이름이 "testad"라면 다음과 같이 등록합니다.

C:\WINDOWS\system32> net localgroup "Event Log Readers" testad\testpc$ /add

The command completed successfully.

확인은 다음과 같이 할 수 있습니다.

C:\WINDOWS\system32> net localgroup "Event Log Readers"

Alias name Event Log Readers

Comment Members of this group can read event logs from local machine

Members

-------------------------------------------------------------------------------

TESTAD\TESTPC$

The command completed successfully.

Add-ADGroupMember로 등록하려면 다음과 같이 PowerShell에서 명령을 내릴 수 있습니다.

PS C:\WINDOWS\system32> Add-ADGroupMember -Identity "Event Log Readers" -Members "testpc$"

사실 저 과정도 명령어로 하지 않고 그냥 다음 화면과 같이 "컴퓨터 관리" MMC에서 직접 "Event Log Readers" 그룹에 추가해도 상관없습니다.

여기까지 했으면 모든 구성은 끝이 났습니다. 이제는 이벤트를 끌어가려는 측의 "이벤트 로그" MMC에서 원하는 이벤트를 선택해 구독해 주면 됩니다.

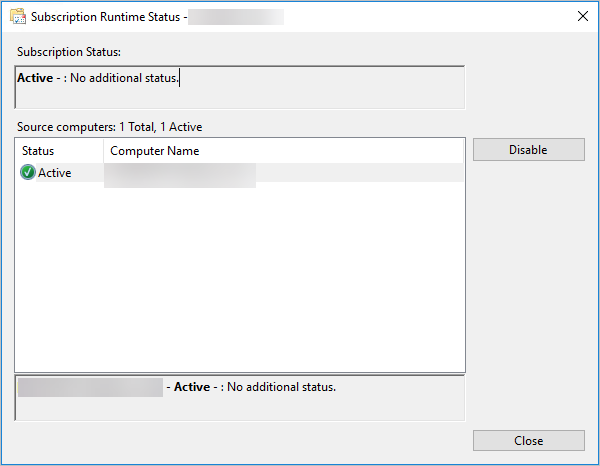

설정이 완료된 후 이벤트가 쌓이지 않는다면 이벤트 구독 설정 항목을 마우스 우 클릭해 ""Runtime Status"로 확인해 보면 오류 이유를 알 수 있습니다. 가령 계정 정보가 맞지 않는다면 "Access is denied"같은 오류를 보게 되는데, 만약 정상적으로 설정했는데도 여전히 오류가 발생한다면 그냥 클라이언트 측의 "NT 서비스" 관리자로 가서 "Windows Event Collector" 서비스를 재시작하면 됩니다. 아무 문제가 없다면 다음과 같은 화면이 나와야 합니다.

그런데, 그래도 수집이 안 되는 경우가 있었습니다. 음... 혹시나 해서 이벤트 로그를 제공하는 측의 PC를 재시작했더니... 잘 되는군요. ^^ 뭔가 서비스 재시작이 필요하거나 하는 부분이 있는 것 같은데 일단 그건 다음 세팅할 때 찾아보도록 하고 이번엔 여기까지만 정리합니다.

[이 글에 대해서 여러분들과 의견을 공유하고 싶습니다. 틀리거나 미흡한 부분 또는 의문 사항이 있으시면 언제든 댓글 남겨주십시오.]