C# - HttpListener를 이용한 HTTPS 통신 방법

아래와 같은 질문이 있군요. ^^

윈도우10 SSL 통신 문의

; https://social.msdn.microsoft.com/Forums/ko-KR/cc45c1ae-3a8c-4fcc-a307-552053164822/50952460205086410-ssl-5368549888-4792851032?forum=dotnetko

질문 내용으로만 봤을 때는 코드나 환경 구성이 생략되어 있어 해결책을 제시할 수는 없습니다. 대신 실제로 한 번 통신이 되도록 구성하는 과정을 살펴보면 답이 나오겠죠? ^^

그러고 보니, 예전에 HttpListener 타입의 사용법을 설명한 적이 있습니다.

IIS의 80 포트를 공유하는 응용 프로그램 만드는 방법

; https://www.sysnet.pe.kr/2/0/1555

이 예제를 그대로 HTTPS 통신이 가능하도록 확장해 보겠습니다. 우선, https 통신을 위한 포트를 50443 번으로 정하겠습니다. 당연히 (관리자 권한으로 실행할 것이 아니라면) 포트 등록을 미리 해둬야 하는데 http 포트 경로를 예약했던 것과 동일한 방식으로 다음과 같이 할 수 있습니다.

[등록]

netsh http add urlacl url=https://+:50443/MyTemp/ user=testuser

[삭제]

netsh http delete urlacl url=https://+:50443/MyTemp/

[조회]

netsh http show urlacl | findstr 50443

그다음, https 통신을 위한 인증서를 등록해야 하는데 아래의 설명에 따라,

윈도우에서 (테스트) 인증서 파일 만드는 방법

; https://www.sysnet.pe.kr/2/0/12013

다음과 같이 실행해 주면,

c:\temp> makecert -sr LocalMachine -pe -ss My -n "CN=localhost" -r mycert.cer

Succeeded

"Local Computer" / "Personal" / "Certificates" 영역에 인증서가 등록됩니다. 이와 함께 (시작 메뉴에서 "Manage computer certificates"을 입력해)

인증서 관리자를 실행한 후 "Personal" / "Certificates" 경로에 방금 생성해서 등록된 "localhost" 인증서를 "Trusted Root Certification Authorities" / "Certificates" 하위에 복사해 줍니다.

남은 작업으로, 시스템에 등록한 인증서를 https 포트와 연결해야 하는데 다음과 같이 netsh 명령어를 실행해 주면 됩니다.

netsh http add sslcert ipport=0.0.0.0:50443 certhash=[...인증서_thumbprint...] appid={...임의guid값...}

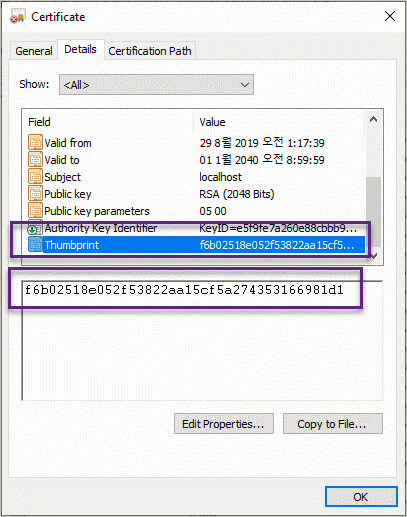

이 중에서 "인증서_thumbprint" 값은 인증서의 속성을 통해 구할 수 있고,

appid는 임의 값을 생성해 전달하면 됩니다. 가령, 제가 만든 "CN=localhost" 테스트 인증서는 thumbprint 값이 "f6b02518e052f53822aa15cf5a274353166981d1"이므로 다음과 같이 수행할 수 있습니다.

C:\Windows\System32>netsh http add sslcert ipport=0.0.0.0:50443 certhash=f6b02518e052f53822aa15cf5a274353166981d1 appid={50758B78-5A23-43DB-A87D-FBA032394122}

휴~~~~ 이제야 모든 환경 구성이 끝났습니다. 마지막으로 HttpListener를 사용한 C# 코드는 다음과 같이 한 줄만 추가하면 됩니다.

static void Main(string[] args)

{

HttpListener httpServer = new HttpListener();

httpServer.Prefixes.Add("http://+:80/MyTemp/");

httpServer.Prefixes.Add("https://+:50443/MyTemp/");

httpServer.AuthenticationSchemes = AuthenticationSchemes.Anonymous;

httpServer.Start();

httpServer.BeginGetContext(ProcessRequest, httpServer);

Console.ReadLine();

}

간단하죠? ^^ 웹 브라우저를 이용해 "

https://localhost:50443/MyTemp"로 접속해 보면 정상적으로 통신이 되는 것을 확인할 수 있습니다.

(이 글의 소스 코드는

DotNetSamples/WinConsole/HttpListenerAsHttps - github에 등록되어 있습니다.)

netsh 수행 시 다음과 같은 오류가 발생한다면?

C:\Windows\System32>netsh http add urlacl url=http://+:80/MyTemp/ user="testuser"

Create SDDL failed, Error: 1332

The parameter is incorrect.

user 인자에 전달한 계정(위의 경우 testuser)이 해당 시스템에 있는지 확인해 볼 필요가 있습니다. 아마도 등록되지 않은 계정명을 전달했을 가능성이 높습니다.

본문에서, 테스트 인증서를 "Personal"에도 등록하고 "Trusted Root Certification Authorities"에도 등록했는데요. 원래 정상적인 인증서라면 "Personal"에만 등록해도 상관없습니다. 단지, 테스트 인증서이기 때문에 유효하지 않으므로 스스로를 "Trusted Root..." 영역에 등록함으로써 유효한 인증서로 명시해야 할 필요가 있었던 것입니다. 그렇다면 애당초 인증서를 "Trusted Root Certification Authorities"에만 등록해도 괜찮지 않을까요? 아쉽게도 그런 경우 netsh 명령어는 다음과 같은 식의 오류를 냅니다.

SSL Certificate add failed, Error: 1312

A specified logon session does not exist. It may already have been terminated.

왜냐하면, netsh 명령어는 인증서를 "Trusted Root Certification Authorities" 영역이 아닌, "Personal" 영역에서 찾기 때문입니다. 따라서, "Local Computer / Personal / Certificates" 영역에도 동일한 인증서를 등록해야 합니다. 그러고 보니, 아래의 경우에도,

ASP.NET Core를 docker에서 실행 시 "Failed with a critical error." 오류 발생

; https://www.sysnet.pe.kr/2/0/11707

"Personal"과 "Trusted Root Certification Authorities" 2곳에 모두 등록했던 적이 있었군요. ^^

[이 글에 대해서 여러분들과 의견을 공유하고 싶습니다. 틀리거나 미흡한 부분 또는 의문 사항이 있으시면 언제든 댓글 남겨주십시오.]