.NET 스레드 콜 스택 덤프 (4) - .NET 4.0을 지원하지 않는 MSE 응용 프로그램 원인 분석

지난 글에서 MSE를 다뤄봤는데, 아쉽게도 .NET 4.0을 지원하지 않는 문제가 있었습니다. 현재, Managed Stack Explorer 소스 코드를 이용한 스택 덤프 구하는 방법에서 공개한 소스 코드를 사용하는 경우, (x86/x64 상관없이) .NET 4.0 응용 프로그램을 대상으로 실행시키면 CorPublish.GetProcess 메서드를 사용하는 부분에서 다음과 같은 예외가 발생합니다.

Unhandled Exception: System.ArgumentException: Value does not fall within the expected range.

at Microsoft.Samples.Debugging.CorPublish.NativeApi.CorpubPublishClass.GetProcess(UInt32 pid, ICorPublishProcess& ppP

rocess)

at Microsoft.Samples.Debugging.CorPublish.CorPublish.GetProcess(Int32 pid) in d:\...\StackExplorer\CorApi2\CorPublish.cs:line 31

at Microsoft.Mse.Library.ProcessInfo..ctor(Int32 procID, CorDebugger debug) in d:\...\StackExplorer\MSE\mseLibrary\ProcessInfo.cs:line 104

at ThreadDump.Program.ProcessDump(Int32 processId, String argThreads) in d:\...\StackExplorer\ThreadDump\Program.cs:line 63

at ThreadDump.Program.Main(String[] args) in d:\...\StackExplorer\ThreadDu

mp\Program.cs:line 20

문제를 분석하다 보니, CorDebugger.GetDefaultDebuggerVersion() 호출에서 넘어오는 문자열이 무조건 "v2.0.50727"로 고정되어 있는 것이 보였는데, 강제로 .NET 4.0 용으로 수정해 보았지만 별다른 효과는 없었습니다.

string txt = CorDebugger.GetDefaultDebuggerVersion(); // "v2.0.50727"

txt = "v4.0.30319";

CorDebugger debugger = new CorDebugger(txt);

좀 더 살펴보면서, 원인이다 싶은 현상을 하나 보게 되었는데요. 다름 아닌, CorPublish 개체가 생성되면,

public sealed class CorPublish

{

public CorPublish()

{

m_publish = new CorpubPublishClass();

}

...[생략]...

}

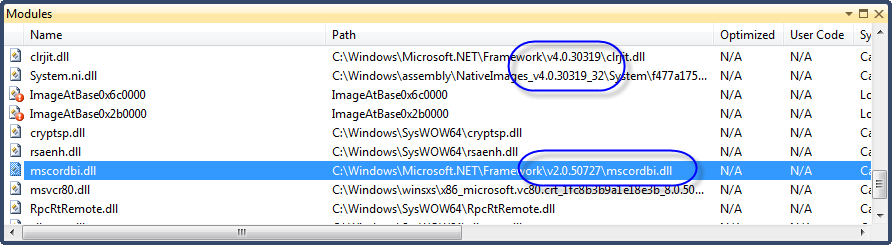

CLR 2.0 용의 mscordbi.dll이 로드되는 것이 확인되었습니다. (참고로, mscordbi.dll 은 "Microsoft .NET Runtime Debugging Services" COM 개체입니다.)

mscordbi.dll

; http://dll.paretologic.com/detail.php/mscordbi

아래는 cordebug.idl에서 확인된 ICorPublish 인터페이스 정의입니다.

MIDL_INTERFACE("9613A0E7-5A68-11d3-8F84-00A0C9B4D50C")

ICorPublish : public IUnknown

{

public:

virtual HRESULT STDMETHODCALLTYPE EnumProcesses(

/* [in] */ COR_PUB_ENUMPROCESS Type,

/* [out] */ ICorPublishProcessEnum **ppIEnum) = 0;

virtual HRESULT STDMETHODCALLTYPE GetProcess(

/* [in] */ unsigned int pid,

/* [out] */ ICorPublishProcess **ppProcess) = 0;

};

그리고 이에 대한 Class Factory 인터페이스를 찾아보면 다음과 같습니다.

CorpubPublish Coclass

; https://learn.microsoft.com/en-us/dotnet/framework/unmanaged-api/debugging/corpubpublish-coclass

coclass CorpubPublish {

[default] interface ICorPublish;

interface ICorPublishProcess;

interface ICorPublishAppDomain;

interface ICorPublishProcessEnum;

interface ICorPublishAppDomainEnum;

};

갑자기 CLSID가 궁금해 지더군요. 그래서 Native C/C++ 헤더 파일을 찾아 보니, Windows SDK에 포함되어 있었고,

C:\Program Files (x86)\Microsoft SDKs\Windows\v7.0A\Include\corpub.h

아래와 같이 CLSID가 정의되어 있었습니다.

EXTERN_C const IID LIBID_CorpubProcessLib;

EXTERN_C const CLSID CLSID_CorpubPublish;

#ifdef __cplusplus

class DECLSPEC_UUID("047a9a40-657e-11d3-8d5b-00104b35e7ef")

CorpubPublish;

레지스트리에서 해당 CLSID를 기준으로 검색을 해보니 의외로 mscordbi.dll이 아닌, mscoree.dll에서 구현되어 있었습니다.

HKEY_CLASSES_ROOT\CLSID\{047a9a40-657e-11d3-8d5b-00104b35e7ef}\InprocServer32

; C:\Windows\system32\mscoree.dll (버전 4.0.40305.0)

HKEY_CLASSES_ROOT\Wow6432Node\CLSID\{047a9a40-657e-11d3-8d5b-00104b35e7ef}\InprocServer32

; C:\Windows\SysWOW64\mscoree.dll (버전 4.0.40305.0)

여기서 잠시 유추를 해보면, 일단 마이크로소프트의 구현 의도 자체는 좋았던 것 같습니다. mscoree.dll에 포함된 Class Factory에서 해당 응용 프로그램의 버전에 따라 적절한 CLR 버전의 mscordbi.dll을 로드해서 Debug 관련 COM 개체를 사용하려고 하지 않았을까... 싶은데요. 문제는... 그 처리가 매끄럽지 않았다는 것이지요. ^^;

MSE 소스 코드로는 .NET 응용 프로그램의 호출 스택을 얻을 수 없기 때문에, 이제 다른 방법을 찾아봐야 했습니다.

1) 첫번째로 발견한 것이 CLR Stack Explorer!

CLR Stack Explorer - Preview

; http://blogs.microsoft.co.il/blogs/sasha/archive/2011/07/19/clr-stack-explorer-preview.aspx

웹 사이트의 주소로도 알 수 있지만, 아마도 본사 차원에서 진행되는 것이 아닌 MSFT 직원에 의해 개인적인 관심사로 만들어진 것 같습니다. 아쉽게도, 소스 코드가 공개되어 있지 않고 있으며 .NET Reflector로 검사를 해봐도 Native C/C++ 코드를 포함하고 있어서 일부 로직이 숨겨져 있는 문제가 있습니다. 어찌어찌 하여 직접 참조를 하거나 .NET Reflection을 이용하여 사용할 수 있다고 해도 스택 덤프 출력 결과를

MSE 소스 코드 개선에서 설명한 수준으로 끌어낼 수는 없을 것입니다.

참고로, CLR Stack Explorer로 실행해 보면 4.0 버전의 mscordbi.dll만 로드되는 것을 확인할 수 있습니다.

2) 다음으로 발견한 것이 MDBG!

CLR Managed Debugger (mdbg) Sample

; http://www.microsoft.com/download/en/details.aspx?DisplayLang=en.&id=19621

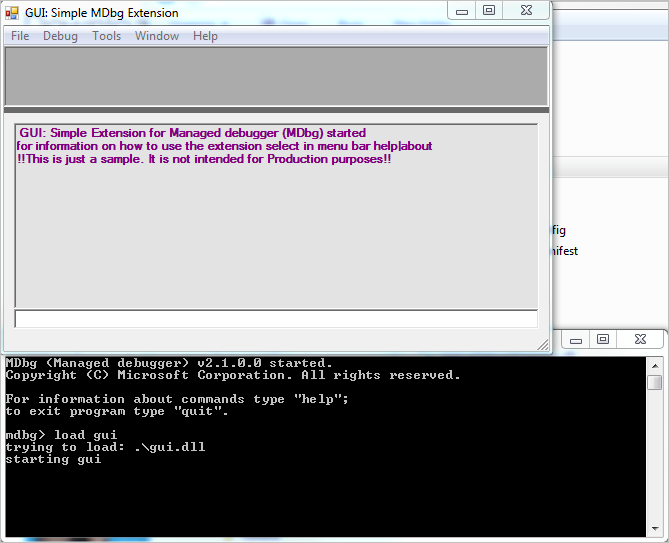

CUI 기반의 mdbg.exe를 실행하면 windbg처럼 prompt 입력을 기다립니다. 다행히 GUI 기반의 인터페이스를 추가해 주었는데 mdbg> 프롬프트에서 "load gui" 명령어를 입력하면 다음과 같이 Form이 떠서 쉽게 조작할 수 있습니다.

mdbg의 경우 소스 코드가 공개되어 있지만 Attach 기능으로 .NET 4.0 응용 프로그램을 연결할 수는 없었습니다. 왜냐하면 Attach 메뉴를 선택하는 경우 어떠한 응용 프로그램도 열람이 되지 않았기 때문인데, 소스 코드를 모두 살펴보지는 않았지만 이 역시 CorPublish를 사용하고 있어서 그런 것 같았습니다. (mdbg의 이런 한계로 인해, 그 소스 코드를 대부분 사용한 MSE 역시 .NET 4.0 제한이 걸렸다고 봐야겠지요.)

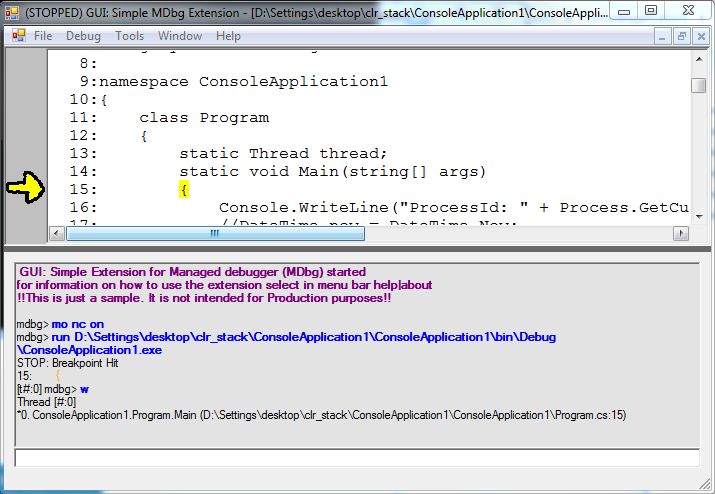

하지만, Attach 대신 Launch 기능으로 .NET 4.0 응용 프로그램을 실행하면 정상적으로 호출 스택을 열람할 수 있었습니다.

(참고로, mdbg의 명령어는 cordbg와 유사합니다.)

재미있는 점이라면, mdbg의 경우 Launch 기능을 이용하는 경우 .NET 4.0 버전의 mscordbi.dll 로드가 되는 반면 Attach 메뉴를 선택하면 .NET 2.0 버전의 mscordbi.dll이 로드되는 것을 확인할 수 있었습니다.

정리를 해보면, 현재 .NET 4.0 응용 프로그램의 콜 스택 덤프를 프로그래밍 방식으로 뜰 수 있는 '공식적인' 방법은 없어 보입니다. 그래도 일단은 CLR Stack Explorer를 보면서 가능성이 있다는 희망은 보이는데요. 하지만, 언제 릴리즈될 지도 모르는 '비공식' 프로젝트를 기다려야 하는 것이 씁쓸할 뿐입니다.

부수적으로 또 다른 수확이 있었다면, 바로 mscordbi.dll이 .NET 4.0 용으로 명확하게 제공되고 있다는 것인데... '혹시 직접 그 DLL의 기능을 이용하면 되지 않을까'하는 생각이 들게 되었습니다. 일단 오늘은 시간이 너무 늦었으니, 이에 대해서는 다음번 글에서 살펴보도록 하겠습니다. ^^

[이 글에 대해서 여러분들과 의견을 공유하고 싶습니다. 틀리거나 미흡한 부분 또는 의문 사항이 있으시면 언제든 댓글 남겨주십시오.]