코드 사인용 인증서 신청 및 적용 방법(예: Digicert)

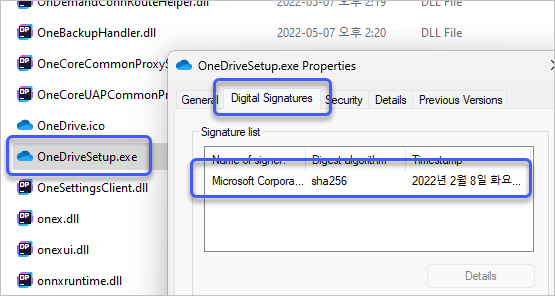

소프트웨어에 자사의 서명을 할 수 있는데요, 이를 코드 사인이라고 합니다. 대표적으로 마이크로소프트의 바이너리 파일들이 서명이 잘 돼 있습니다. 일례로 c:\windows\system32 디렉터리에 있는 exe 하나 찍어서 속성 창을 보면,

이렇게 서명이 된 것을 볼 수 있습니다. 자, 그럼 우리도 이렇게 만들어 볼까요? ^^

코드 사인용 인증서는 SSL 인증서와는 달리 무료로 배포하는 곳이 없습니다. 왜냐하면, 코드 사인을 하려는 회사에 대해 검증하는 단계를 거쳐야 하기 때문인데요, 그래서 어쩔 수 없이 공인 인증 기관의 도움을 받아야 합니다.

이 글에서는,

Digicert로부터 인증서를 받는 것을 예로 들겠지만, 사실 다른 업체들도 기본적인 신청 절차는 같으므로 참고하시면 되겠습니다.

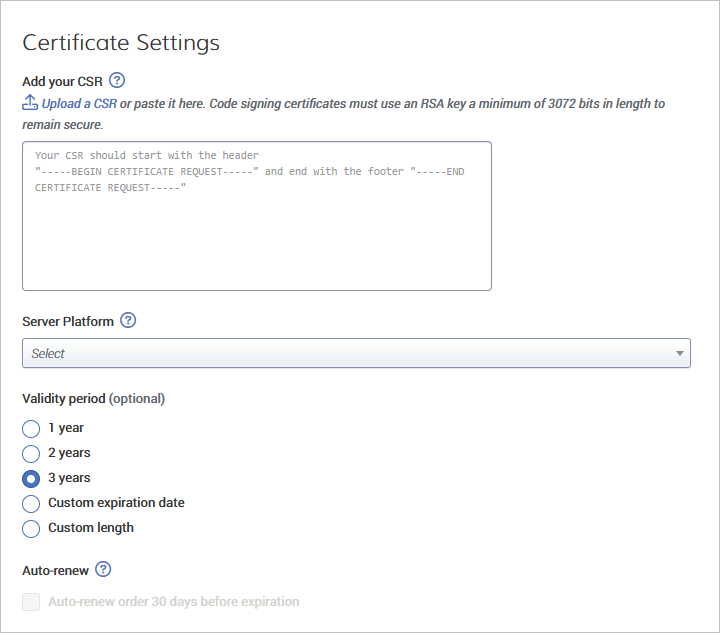

자, 그럼 우선 Digicert의 경우, 최초 신청 시 다음과 같이 CSR을 업로드하라는 화면이 나오는데요,

말 그대로 csr 파일을 업로드하면 됩니다. 참고로 저 화면에서 "Add your CSR" 문구에 옆에 있는 "?" 마크를 누르면 ^^ 생성 방법을 설명한 페이지로 이동합니다.

Create CSR for a code signing certificate request

; https://www.digicert.com/kb/util/create-csr-for-code-signing-certificate-request.htm

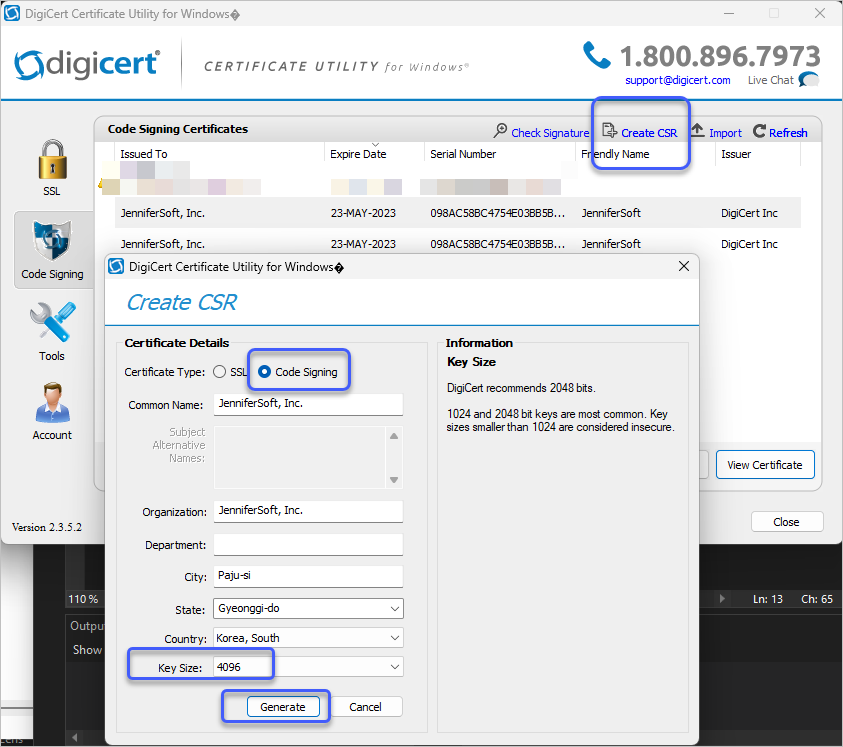

재미있는 건, DigiCert의 경우 인증서 관리 프로그램인 "DigiCert Certificate Utility for Windows executable", DigiCertUtil.exe를 제공하고 있다는 것입니다. 사실, 이 프로그램은 DigiCert 전용은 아니어서 다른 인증 기관에 보낼 때도 사용할 수 있습니다.

실행하면 다음과 같은 화면이 나오는데요,

보는 바와 같이 "Create CSR" 버튼을 눌러 CSR 생성을 위한 정보를 입력한 후 하단의 "Generate" 버튼을 누르면 됩니다. 이때 입력한 정보는,

Cretificate Type: Code Signing (코드 서명용이므로 반드시 선택)

Common Name: JenniferSoft, Inc.

Organization: JenniferSoft, Inc.

Department:

City: Paju-si

State: Gyeonggi-do

Country: Korea, South

Key Size: 4096 (최소 3072 이상이어야 함)

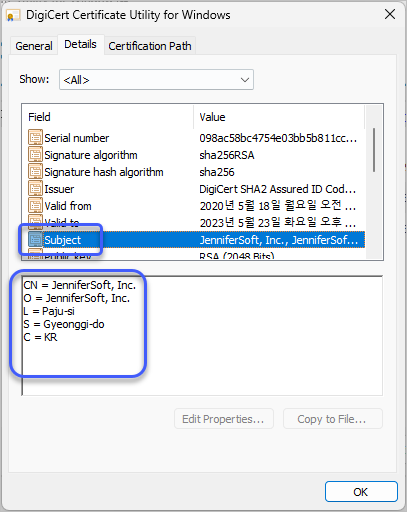

나중에 인증서를 생성했을 때 다음과 같이 Subject 항목에서 찾을 수 있습니다.

CN = JenniferSoft, Inc.

O = JenniferSoft, Inc.

L = Paju-si

S = Gyeonggi-do

C = KR

어쨌든 Generate 버튼을 누르면 화면에는 다음과 같이 "NEW CERTIFICATE REQUEST" 텍스트가 나오는데요,

-----BEGIN NEW CERTIFICATE REQUEST-----

MIICtDCCAZwCAQAwbzELMAkGA1UEBhMCS1IxFDASBgNVBAgTC0d5ZW9uZ2dpLWRv

...[생략]...

E7EFtGWECIQv0ILA9W3/Zr3k+SCgMgfO

-----END NEW CERTIFICATE REQUEST-----

이 내용을 그대로 복사해서 웹 사이트의 신청 페이지에 있는 CSR 입력 상자에 붙여넣기 한 후, "Server Platform"을 "Microsoft Authenticode"로 선택 및 결제 정보를 입력하고 "Submit request" 버튼을 누르면 됩니다.

그런데, 좀 이해가 안 됩니다. 왜 CSR 텍스트만 나오고 개인키 파일은 없는 걸까요? ^^; 어쨌든 개인키 파일이 없기 때문에 DigiCertUtil.exe로 생성한 CSR은 이후 인증 기관의 서명이 된 인증서를 받아도 서명으로 사용할 수 없습니다.

Digicert가 그 점을 분명히 모를 리는 없을 텐데, 혹시 DigiCertUtil.exe로 생성한 CSR의 개인키 파일을 구하는 방법을 아시는 분은 덧글 부탁드립니다. ^^

사실 CSR을 생성하는 방법은 표준으로 정해졌기 때문에 다양한 방법으로 구할 수 있습니다. 가령 웹을 통해서도 제공하고 있는데요,

Securely Generate a CSR with our Browser-Based CSR Generation Tool

; https://cheapsslsecurity.com/ssltools/csr-generator.php

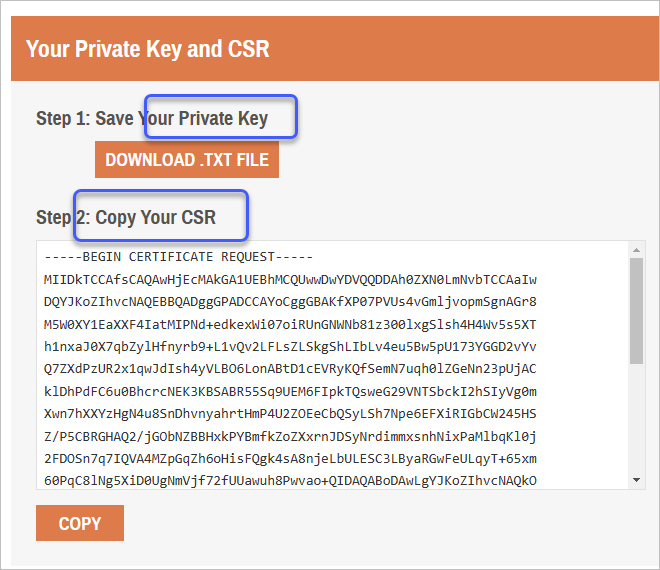

DigiCertUtil.exe를 이용할 때와 마찬가지로 Common Name, Organization, City, State, Country와 함께 Key Size를 입력하면 다음과 같이 개인키 파일을 다운로드하는 버튼과 CSR 텍스트가 함께 출력됩니다.

보세요... 이번에는 저렇게 개인키 파일도 분명히 제공됩니다. ^^

이렇게 웹 사이트를 이용해 CSR을 생성해도 되지만, 이때 주의할 것은 저 웹 서비스를 제공하는 업체가 과연 안전하냐는 것입니다. 혹시라도 개인키 파일을 빼돌린다면, 혹은 해킹을 당해서 빼돌리도록 만들어졌다면... 등의 상상이 머리를 떠나지 않는다면 ^^ 그런 사이트는 이용하시면 안 됩니다.

그럼 안전하게 할 수 있는 방법이 뭘까요? ^^ 3번째 방법으로, 그냥 로컬에서 openssl을 이용하는 것입니다. 지난 글에 설명한 대로,

openssl을 이용해 인트라넷 IIS 사이트의 SSL 인증서 생성

; https://www.sysnet.pe.kr/2/0/13236

key를 생성하고,

c:\temp> openssl genrsa -out mycert_20230223.key 4096

아래의 Subject 정보로,

CN = JenniferSoft, Inc.

O = JenniferSoft, Inc.

L = Paju-si

S = Gyeonggi-do

C = KR

문자열을 구성하고,

/CN=JenniferSoft, Inc./O=JenniferSoft, Inc./L=Paju-si/ST=Gyeonggi-do/C=KR

이 값과 함께 개인키로부터 csr 파일을 생성할 수 있습니다.

c:\temp> openssl req -key mycert_20230223.key -new -out mycert_20230223.csr -subj "/CN=JenniferSoft, Inc./O=JenniferSoft, Inc./L=Paju-si/ST=Gyeonggi-do/C=KR"

mycert_20230223.csr 파일은 다음과 같은 형식의 텍스트를 포함하고 있으므로,

-----BEGIN CERTIFICATE REQUEST-----

MIIEtDCCApwCAQAwbzEbMBkGA1UEAwwSSmVubmlmZXJTb2Z0LCBJbmMuMRswGQYD

...[생략]...

W88j+LHQwYs=

-----END CERTIFICATE REQUEST-----

복사해 Digicert 화면에 붙여넣기 하시면 됩니다.

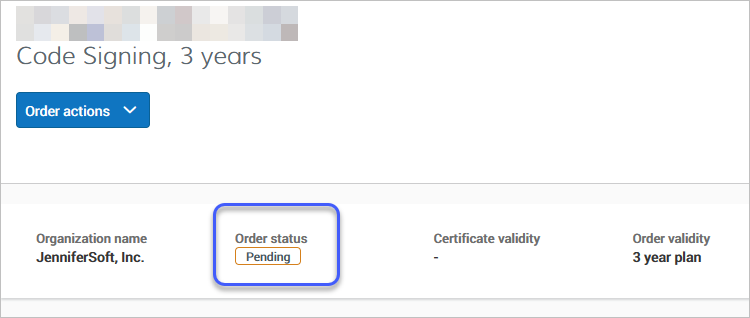

자, 이렇게 CSR을 생성해 인증서 신청을 마쳤으면, 이제 자신의 "Order status"가 Pending으로 나옵니다.

이제 남은 작업은 회사가 정말 존재하는지 확인하는 절차인데요, 처음 인증서를 신청하는 경우에는

제출 서류(예: 사업자 등록증)까지 준비해야 하고, 갱신인 경우에는 회사 담당자와 통화를 하는 정도로 마무리가 됩니다.

그 단계를 지나야 DigiCert 측의 개인키로 우리가 보낸 CERTIFICATE REQUEST를 서명한 인증서를 메일로 보내옵니다. 해당 인증서는 (Digicert 홈페이지에서도 다운로드할 수 있지만) 메일과 함께 PKCS #7 Certificates 포맷으로 확장자가 p7b인 텍스트 파일로 첨부돼 있습니다.

-----BEGIN PKCS7-----

MTIy3gaJKoZbhvcNAQcCoIITcc55E8sCAQExADALBgkqikiG9w0BBwGgghOzMOOH

...[생략]...

MQA=

-----END PKCS7-----

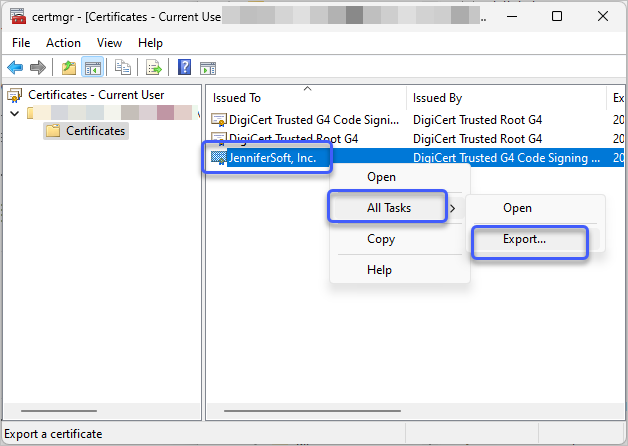

자, 이제 exe/dll 파일에 서명을 하려면 위의 인증서 파일에 "개인키"를 포함한 pfx 파일로 만들어 두는 것이 좋은데요, p7b 파일에 기존의 key 파일을 합쳐 pfx 파일을 만들면 됩니다. 이를 위해 우선 p7b 파일을 더블 클릭해 나타나는 인증서를 마우스 우클릭, "All Tasks" / "Export"를 선택합니다.

"Certificate Export Wizard" 창에 "DER encoded binary X.509 (.CER)" 옵션을 선택해 cer 파일로 출력하고, openssl 명령어를 이용해 CER 파일과 개인키 파일을 pfx로 병합합니다.

c:\temp> openssl pkcs12 -export -in jennifersoft_20230223.cer -inkey jennifersoft_20230223.key -out jennifersoft_20230223.pfx

Enter Export Password:

Verifying - Enter Export Password:

pfx가 만들어졌으면 파일 위치를

signtool 실행 파일에 전달해 파일을 서명할 수 있습니다. 그런데,

c:\temp> signtool sign /f MyCert.pfx /p MyPassword /fd SHA256 MyFile.exe

보는 바와 같이 명령행에 pfx 인증서에 대한 암호를 함께 지정해야 합니다. 명령행에 이렇게 암호를 지정하는 것이 영 마음에 들지 않을 텐데요, 그런 경우라면 인증서를

(certlm으로 관리되는) "Local Computer" 영역에 미리 등록해 사용하는 방법이 권장됩니다.

등록 시 한 번만 pfx의 비밀번호를 묻게 되고, 이후에는 서명을 위한 명령행에 인증서의 "Friendly Name"으로 지정해 비밀번호 없이 서명할 수 있습니다.

// sm 옵션: Local Computer 영역에 있는 인증서 선택

// n 옵션: Friendly Name 지정

// t 옵션: timestamp 지정

c:\temp> signtool sign /sm /n JenniferSoft /t http://timestamp.digicert.com testapp.exe

이 정도면, 대충 절차를 알 수 있겠죠?!!! ^^

[이 글에 대해서 여러분들과 의견을 공유하고 싶습니다. 틀리거나 미흡한 부분 또는 의문 사항이 있으시면 언제든 댓글 남겨주십시오.]