.NET CLR2 보안 모델에서의 APTCA 역할

APTCA는 AllowPartiallyTrustedCallers의 준말인데요. 단어 그대로 보면 '완전히 신뢰할 수 없는 응용 프로그램(caller)에 허락'한다는 것입니다. 다시 말해서, APTCA 특성이 정의된 DLL을 다른 응용 프로그램에서 사용할 수 있다는 의미입니다.

가령 A.DLL을 만들고 이 어셈블리를 GAC에 등록하면 이 어셈블리는 반드시 "Fully-Trusted-Callers"에 해당하는 응용 프로그램만 사용할 수 있습니다. 즉, 완전히 신뢰할 수 있는 응용 프로그램만 A.DLL을 사용할 수 있는 것입니다.

반면, A.DLL에 APTCA 특성을 적용하면 'Partially-Trusted-Callers'에게도 사용을 허락한다는 것입니다. 그렇다면 완전 신뢰와 부분 신뢰가 되는 응용 프로그램에 대한 기준은 뭘까요?

이에 대해서는 다음의 글을 참고하시면 됩니다. ^^

Executing Code in Partial Trust Environments

; http://www.csharp411.com/executing-code-in-partial-trust-environments/

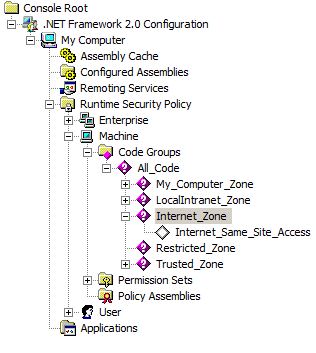

즉, .NET 1.x부터 구현되어 있었던 CAS(Code Access Security)에 따라,

"Full Trust" 권한을 갖지 않는 Zone에 속한 응용 프로그램들이 실행되면 그것이 바로 "PartiallyTrustedCallers"의 하나가 됩니다. 그렇다면 그 구분을 코드를 통해 할 수 있을까요? 다음에 공개된 코드를 이용해서,

Analyzing Assembly Evidence

; http://improve.dk/analyzing-assembly-evidence/

요렇게 프로그램하면 됩니다.

using System;

using System.Collections;

using System.Reflection;

using System.Security.Policy;

using TestLib;

class Program

{

static void Main(string[] args)

{

try

{

TestMethod();

}

catch (Exception e)

{

Console.WriteLine(e.ToString());

Console.WriteLine();

}

Console.WriteLine("Any key to exit...");

Console.ReadLine();

}

private static void TestMethod()

{

Assembly asm = typeof(Program).Assembly;

foreach (object obj in GetEnumerable(asm.Evidence.GetHostEnumerator()))

{

if (obj is Hash == false)

{

Console.WriteLine(obj.ToString());

}

}

}

public static IEnumerable GetEnumerable(IEnumerator enumerator)

{

while (enumerator.MoveNext())

yield return enumerator.Current;

}

}

// 출력 결과

<System.Security.Policy.Zone version="1">

<Zone>MyComputer</Zone>

</System.Security.Policy.Zone>

<System.Security.Policy.Url version="1">

<Url>file:///D:/TestApp/bin/Debug/TestApp.exe</Url>

</System.Security.Policy.Url>

MyComputer니까, FullTrust를 얻고 있는 것이 맞습니다. 그런데, 이 프로그램을 네트워크 공유 폴더에 복사한 후 실행하면 어떻게 될까요? 예상대로라면 MyComputer Zone이 아니라 Internet Zone(IP 주소가 아닌 컴퓨터 이름으로 공유 폴더를 접근했다면 Intranet Zone)이 나와야 합니다.

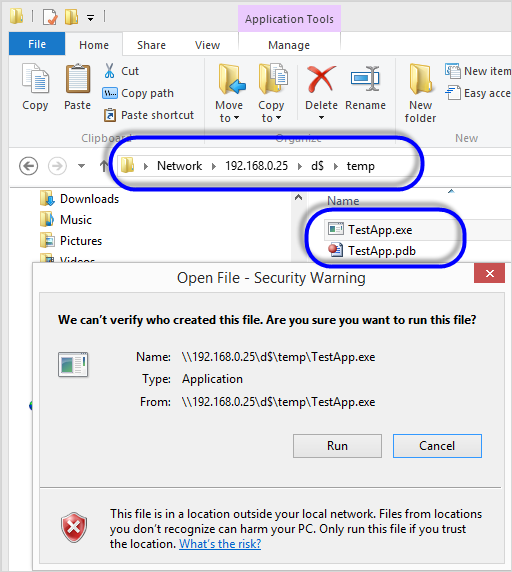

정말 그런지 한번 다른 컴퓨터의 공유 폴더에 복사한 후 탐색기를 통해 해당 응용 프로그램을 실행해 보겠습니다.

아마도, 대부분의 컴퓨터에서 여전히 MyComputer Zone이 출력되면서 실행이 잘 될 것입니다. 왜냐하면, .NET 3.5 SP1부터 네트워크 공유 폴더로부터 실행되는 응용 프로그램도 Full Trust로 실행되도록 바뀌었기 때문입니다.

만약 .NET 3.5 SP1 이상이 설치된 컴퓨터에서 예전처럼 공유 폴더로부터의 실행이 partial trust 권한을 갖게 하고 싶다면 다음의 글에 소개된 방법으로 레지스트리 설정을 해야 합니다.

Running Intranet Applications in Full Trust

; https://docs.microsoft.com/en-us/dotnet/framework/app-domains/running-intranet-applications-in-full-trust

따라서, 이렇게 레지스트리 값을 설정한 후,

키 경로:

64비트 운영체제의 32비트: HKEY_LOCAL_MACHINE\SOFTWARE\Wow6432Node\Microsoft\.NETFramework

32비트 운영체제의 32비트, 64비트 운영체제의 64비트: HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\.NETFramework

이름: LegacyMyComputerZone

타입: REG_DWORD

값: 1

다시 네트워크 공유 폴더에 위치한 EXE 파일을 실행하면 다음과 같은 예외가 발생하면서 비정상 종료가 됩니다.

System.Security.SecurityException: Request for the permission of type 'System.Security.Permissions.SecurityPermission, mscorlib, Version=2.0.0.0, Culture=neutral, PublicKeyToken=b77a5c561934e089' failed.

at System.Reflection.Assembly.get_Evidence()

at Program.TestMethod()

at Program.Main(String[] args)

The action that failed was:

Demand

The type of the first permission that failed was:

System.Security.Permissions.SecurityPermission

The Zone of the assembly that failed was:

Internet

마지막에 보면, "Zone" 영역이 "MyComputer"가 아닌 "Internet"으로 된 것을 볼 수 있습니다. 즉, Assembly 타입의 Evidence 속성에 접근하는 것조차 Full Trust가 아닌 응용 프로그램에서는 예외가 발생하는 것입니다.

그렇다면 이제 본론으로 들어가서 APTCA 특성의 차이를 실제로 테스트를 해볼까요? ^^

DLL 프로젝트를 하나 만들어, (물론, .NET 3.5 이하로!)

using System;

namespace TestLib

{

public class Class1

{

public Class1()

{

Console.WriteLine("Class1 ctor()");

}

}

}

서명하고 GAC에 등록합니다.

D:\TestLib\Lib>gacutil /i TestLib.dll

Microsoft (R) .NET Global Assembly Cache Utility. Version 4.0.30319.33440

Copyright (c) Microsoft Corporation. All rights reserved.

Assembly successfully added to the cache

그리고 Console 응용 프로그램을 하나 만들고 TestLib.dll을 참조합니다. (Copy Local은 false로 합니다.)

using System;

using TestLib;

class Program

{

static void Main(string[] args)

{

Class1 cl = new Class1();

Console.WriteLine(cl.ToString());

}

}

"Copy Local"을 false로 했기 때문에 빌드해도 TestApp.exe가 생성된 폴더에 TestLib.dll이 복사되진 않지만, GAC에 등록되어 있으므로 정상적으로 실행이 됩니다.

이제, 탐색기를 실행시키고 다른 컴퓨터의 공유 폴더로 들어가서 TestApp.exe를 복사합니다. 그리고는 그 복사된 탐색기에서 TestApp.exe를 더블 클릭으로 실행해 봅니다. 우리가 만든 TestLib.dll은 부분 신뢰하는 응용 프로그램에서 호출 가능하다는 표시(APTCA)가 현재 없으므로 당연히 예외가 발생합니다.

System.Security.SecurityException was unhandled

Message: An unhandled exception of type 'System.Security.SecurityException' occurred in Unknown Module.

Additional information: That assembly does not allow partially trusted callers.

자, 이제 TestLib 프로젝트의 AssemblyInfo.cs에 다음과 같이 APTCA 특성을 부여합니다.

using System.Security;

[assembly: AllowPartiallyTrustedCallers]

빌드한 후 다시 GAC에 등록하고 TestApp.exe를 실행하면 정상적으로 실행되는 것을 확인할 수 있습니다.

(

첨부한 파일은 위의 코드를 포함하는 간단한 프로젝트입니다.)

그럼, 왜 APTCA 특성이 있는 것일까요? 이유는 간단합니다. 보안에 민감한 코드를 "신뢰할 수 없는 영역에서 온 모듈"에게 허용하지 않겠다는 것입니다.

그렇다면 닷넷에서 기본 참조되는 mscorlib.dll이나 System.dll 같은 경우 거의 모든 닷넷 응용 프로그램에서 필요로 하는데 이것들도 APTCA 특성이 있어야 하지 않을까요? 네, 물론입니다. .NET Reflector로 이러한 어셈블리를 확인해 보면 APTCA 특성이 정의되어 있는 것을 확인할 수 있습니다.

그리고 마이크로소프트는 이에 대한 정리를 다음의 문서에 해두었습니다.

.NET Framework Assemblies Marked with AllowPartiallyTrustedCallersAttribute

- Visual Studio 2005 Retired documentation

; http://msdn.microsoft.com/en-us/library/ys8yafkf(v=vs.80).aspx

; https://www.microsoft.com/en-us/download/details.aspx?id=55984

여기 나열된 어셈블리 이외의 것을 "부분 신뢰하는 모듈"에서 로드하려고 시도하면 해당 응용 프로그램은 위의 TestLib.dll을 테스트 하던 것과 동일한 예외가 발생하게 됩니다.

마지막으로 ASP.NET의 경우 Full Trust 보안을 허용하지 않는 방법을 보다 더 쉽게 제공하는데요. web.config에 다음의 설정을 추가해 주면 됩니다.

<system.web>

<trust level="Medium"/>

</system.web>

사실 국내에서 개발되는 거의 모든 ASP.NET 응용 프로그램은 저런 설정을 포함하고 있는 경우가 없습니다. 하지만, CAS에 대해서 너무나 잘 아는 마이크로소프트의 경우 자사의 제품 중에 외부 모듈을 로드하는 add-on 기능이 있는 경우, 보안에 민감할 수 있기 때문에 일부러 web.config에 trust 수준을 조정하는 설정을 합니다. (예를 들어, SQL Server Reporting Services가 그런 경우입니다.)

[이 글에 대해서 여러분들과 의견을 공유하고 싶습니다. 틀리거나 미흡한 부분 또는 의문 사항이 있으시면 언제든 댓글 남겨주십시오.]