글쓴 사람

정성태 (techsharer at outlook.com)

홈페이지

첨부 파일

(연관된 글이 3개 있습니다.)

3.2 사용자 입장에서의 HTTPS 접근 (2)

이전 토픽 "3.1 사용자 입장에서의 HTTPS 접근 (1)"을 통해서, 여러분들이 만든 인증서 서비스에 대해 사용자들이 겪을 불편을 설명드렸는데요. 실제로 어떻게 사용이 가능한지 실습을 해보도록 하겠습니다. 실습 대상은 바로 제 웹 사이트인 "SYSNET" 입니다. ^^

[www.sysnet.pe.kr 루트 인증서 설치하는 방법]

1. 아시는 분들이 계실지 모르겠지만, 제 웹 사이트는 예전부터 "HTTPS" 통신을 지원해 오고 있었습니다. 테스트 삼아서, 다음과 같은 주소로 방문을 해보십시오.

https://www.sysnet.pe.kr

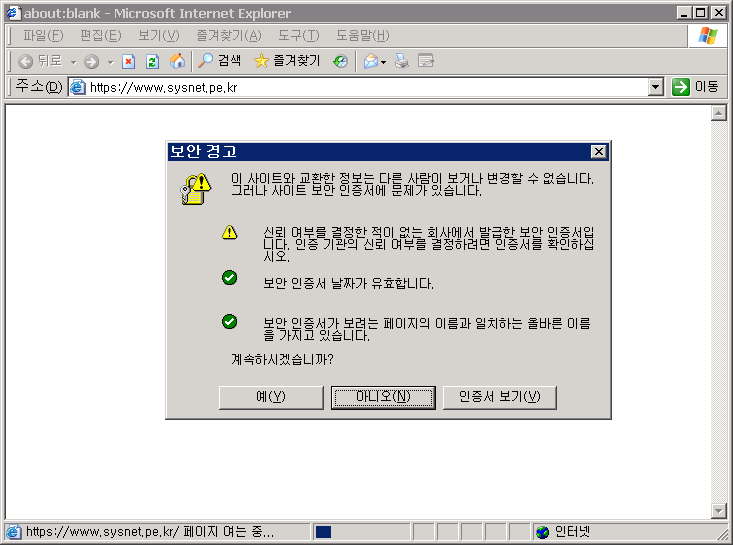

2. 그렇게 되면 다음과 같은 보안 경고창이 뜨게 됩니다.

3. 일단, "예" 버튼을 눌러줍니다. 이제 이 보안 경고를 없애 볼텐데요. 이전 토픽에서 설명드린 것처럼, 제 "https://www.sysnet.pe.kr" 웹 사이트의 "루트 인증서"를 여러분들의 컴퓨터에 설치를 해야 하는데, 이를 위해서 다음과 같은 경로로 다시 방문을 해줍니다.

https://www.sysnet.pe.kr/certsrv/certcarc.asp

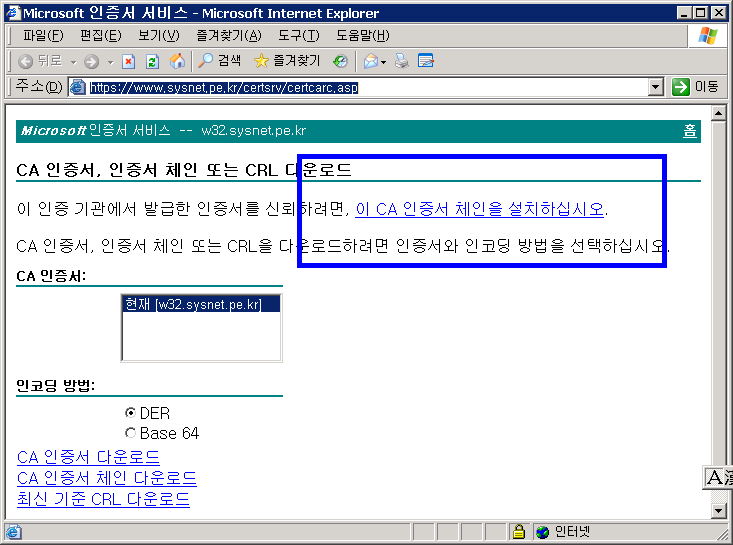

4. 그렇게 되면 다음과 같은 화면이 나오게 되는데, 파란색 상자로 강조를 한 "이 CA 인증서 체인을 설치하십시오." 링크를 눌러줍니다.

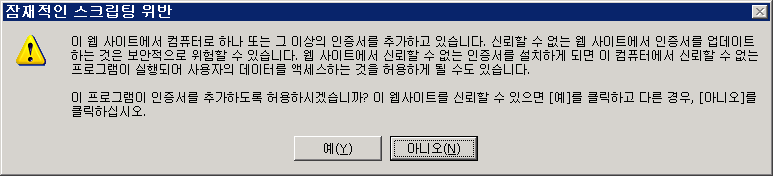

5. 인증서를 추가할 것인지 한번 더 물어봅니다. 나중에 지우시는 것도 알아볼테니, 염려 마시고 ^^ "예"를 선택합니다.

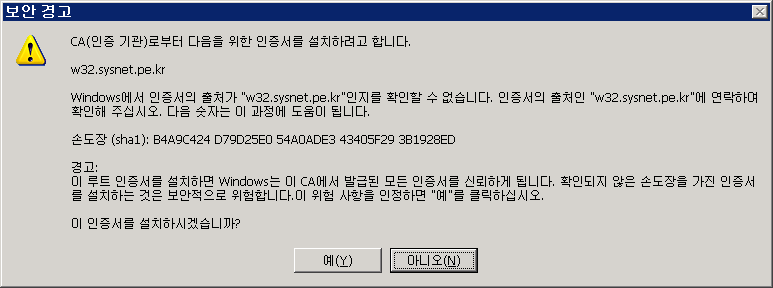

6. 정말 철저하군요. 그래도 한번 더 물어봅니다. 반드시 "손도장(sha1)" 부분이 여러분들이 클릭했을 때의 숫자와 같아야 합니다. 같다는 것을 확인하셨으면 안심하시고 "예"를 눌러줍니다.

7. 축하드립니다. 이제 여러분들은 제 SYSNET 웹 사이트와 안전하게 통신할 수 있습니다. 기존에는 80 포트로 평문의 내용들이 오고 갔지만, 이제는 443 포트로 전체 패킷이 암호화되어 오고 가게 됩니다. 테스트를 위해 브라우저를 종료한 다음, 다시 아래의 주소로 방문해 봅니다.

https://www.sysnet.pe.kr

8. 자, 이제는 아무런 경고도 없이, 곧바로 제 웹 사이트가 열리는 것을 볼 수 있습니다. 혹시나 제 홈페이지에 회원으로 가입하신 분들은 "계정"과 "암호"를 입력하고 제 웹 사이트로 전송을 해도 모든 내용은 암호화되어 전송이 되기 때문에, 중간에 누군가 패킷을 캡쳐한다 해도 여러분들이 입력한 계정과 암호를 알수는 없습니다.

위와 같이 "CA 인증서 설치"를 하게 되면, 과연 그 결과는 어떻게 확인할 수 있을까요? 또는, 설치된 그 인증서를 지우고 싶은데, 과연 어떻게 해야 할까요? (이미 많은 분들이 이 답을 알고 계시겠지만, 혹시나 모르는 분들을 위해 마저 설명을 드리겠습니다.)

[등록된 루트 인증서를 해제하는 방법]

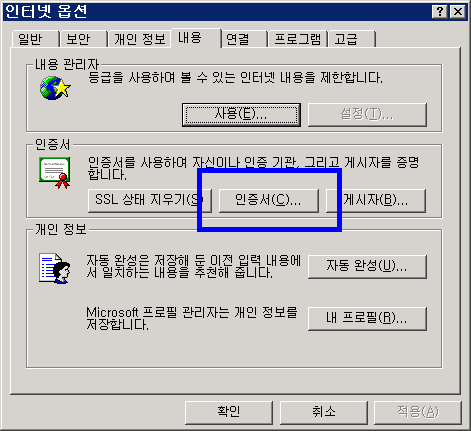

1. "Internet Explorer"를 실행시키고, "도구" 메뉴 / "인터넷 옵션..." 메뉴를 선택해 줍니다.

2. 아래와 같이 "내용" 탭으로 이동한 후, "인증서" 버튼을 눌러줍니다.

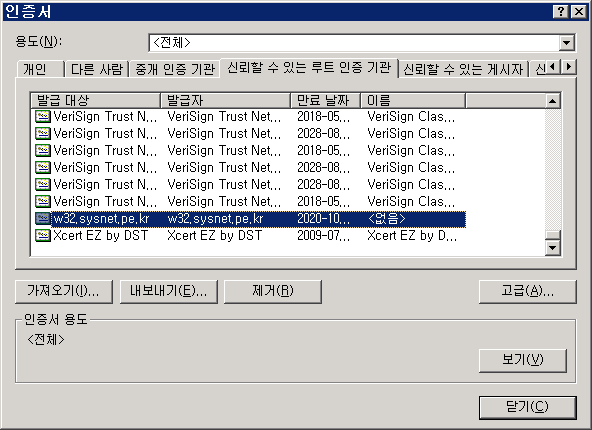

3. 그러면, 아래와 같이 "인증서" 대화 상자가 뜨게 되고, "신뢰할 수 있는 루트 인증 기관" 탭을 누른 다음, 목록에서 살펴보면 제 웹 사이트의 발급자 이름인 "w32.sysnet.pe.kr" 항목을 발견하실 수 있습니다.

4. 선택을 한 후, "제거" 버튼을 누르면 해당 루트 인증서가 삭제 됩니다. 물론 이렇게 한 다음에 다시 "https://www.sysnet.pe.kr" 을 방문하게 되면 예전 처럼 보안 경고창이 뜨게 됩니다.

목록을 살펴보시면, Verisign, Thawte 와 같은 유명한 인증서 업체 목록을 볼 수가 있습니다. 바로 이렇게, 일반 사용자들의 PC 에는 이미 그러한 업체들의 "루트 인증서"가 설치되어져 있기 때문에 그들을 "루트"로 하여 서버 인증서를 설치한 "HTTPS" 웹 사이트의 경우에는 보안 경고창 없이 곧바로 SSL 서비스를 활용할 수 있게 되는 것입니다.

[2006-10-25] 내용 변경: 제 웹 사이트의 인증서를 새로 갱신했습니다. 죄송하지만, 어제까지 실습하신 분들은 https 들어가실 때 다시 "유효하지 않은 인증서"라는 경고가 뜰 것입니다. 위의 과정을 통해서 다시 "루트 인증서"를 받으셔야 합니다.

[이 토픽에 대해서 여러분들과 의견을 공유하고 싶습니다. 틀리거나 미흡한 부분 또는 의문 사항이 있으시면 언제든 댓글 남겨주십시오.]

[연관 글]

... 46 47 48 49 50 51 52 53 54 55 [56] 57 58 59 60 ...

... 46 47 48 49 50 51 52 53 54 55 [56] 57 58 59 60 ...