글쓴 사람

정성태 (techsharer at outlook.com)

홈페이지

첨부 파일

(연관된 글이 5개 있습니다.)

(시리즈 글이 8개 있습니다.)

Windows: 14. 보호 모드와 필수 무결성 제어(MIC: Mandatory Integrity Control)

; https://www.sysnet.pe.kr/2/0/433

Windows: 15. MIC 환경 구성 - Windows XP와 유사한 보안 설정

; https://www.sysnet.pe.kr/2/0/434

Windows: 16. 개발자를 위한 UAC 환경 설정

; https://www.sysnet.pe.kr/2/0/437

Windows: 17. 보안 데스크톱에서 활성화되지 않은 UAC 창이 안전할까?

; https://www.sysnet.pe.kr/2/0/441

Windows: 20. UAC 이모저모

; https://www.sysnet.pe.kr/2/0/449

Windows: 22. 가상화에 대해서.

; https://www.sysnet.pe.kr/2/0/456

.NET Framework: 297. 특정 EXE 파일의 실행을 Internet Explorer처럼 "Protected Mode"로 실행하는 방법

; https://www.sysnet.pe.kr/2/0/1225

개발 환경 구성: 571. UAC - 관리자 권한 없이 UIPI 제약을 없애는 방법

; https://www.sysnet.pe.kr/2/0/12633

UAC 이모저모

여기 있는 내용들은 제가 UAC 관련해서 수집한 잡다한 정보들을 써놓은 것입니다. 혹시나 제가 잘못 이해한 것이 있다거나 하는 내용이 발견된다면 피드백을 부탁드리겠습니다. ^^

Teach Your Apps To Play Nicely With Windows Vista User Account Control

; https://learn.microsoft.com/en-us/archive/msdn-magazine/2007/january/teach-your-apps-to-work-with-windows-vista-user-account-control

Windows Vista Security Guide

; http://www.microsoft.com/downloads/details.aspx?FamilyId=A3D1BBED-7F35-4E72-BFB5-B84A526C1565

; https://en.wikipedia.org/wiki/Security_and_safety_features_new_to_Windows_Vista

1. UAC 제어는 프로세스가 생성되는 시점에만 가능하다.

인터넷 익스플로러 같은 경우에 보호 모드로 구동되는 프로그램은 아예 별도로 뜨는 것을 확인할 수 있다. 왜냐하면, 이미 exe 프로세스가 시작된 이후에는 해당 프로세스의 필수 무결성 제어(신뢰도 등급)을 바꾸는 것이 불가능하기 때문.

2. 배경(background) 프로그램에서 UAC 권한 알림을 하는 경우.

이런 경우 UAC 보안 데스크톱이 현재 프로그램의 진행을 방해하지 않고, 대신에 작업 표시줄에서 UAC 확인창이 요구된다는 것을 알리기 위한 아이콘이 점멸하는 것으로 구성됨.

3. UAC로 인해 비스타는 2가지 access token을 관리

지정된 조건을 만족하는 계정으로 로그인할 때, 비스타는 2가지 access token을 생성.

- "filtered standard user access token"

- "full access token".

데스크톱 관련한 프로세스를 시작(explorer.exe)할 때는 filtered standard user access token을 사용. 이후, UAC 확인창이 뜬 경우, full administrator access toke으로 작업.

지정된 조건이란?

윈도우즈 비스타는 로그인하는 계정이 특정 Relative ID 값이나 특권을 가지고 있는지의 여부를 가지고 판단한다. 즉, 다음과 같은 RID(Relative ID)값을 포함하고 있는 계정은 별도로 "filtered standard user access token"을 같이 갖는다.

[RID 값]

- DOMAIN_GROUP_RID_ADMINS

- DOMAIN_GROUP_RID_CONTROLLERS

- DOMAIN_GROUP_RID_CERT_ADMINS

- DOMAIN_GROUP_RID_SCHEMA_ADMINS

- DOMAIN_GROUP_RID_ENTERPRISE_ADMINS

- DOMAIN_GROUP_RID_POLICY_ADMINS

- DOMAIN_ALIAS_RID_ADMINS

- DOMAIN_ALIAS_RID_POWER_USERS

- DOMAIN_ALIAS_RID_ACCOUNT_OPS

- DOMAIN_ALIAS_RID_SYSTEM_OPS

- DOMAIN_ALIAS_RID_PRINT_OPS

- DOMAIN_ALIAS_RID_BACKUP_OPS

- DOMAIN_ALIAS_RID_RAS_SERVERS

- DOMAIN_ALIAS_RID_PREW2KCOMPACCESS

- DOMAIN_ALIAS_RID_NETWORK_CONFIGURATION_OPS

- DOMAIN_ALIAS_RID_CRYPTO_OPERATORS

또한, 다음에 나열된 것들을 제외하고 또 다른 윈도우즈 특권(privilege)을 갖고 있는 경우에도, 아래의 특권을 제외한 "filtered standard user access token"이 생성된다.

- SeChangeNotifyPrivilege

- SeShutdownPrivilege

- SeUndockPrivilege

- SeIncreaseWorkingSetPrivilege

- SeTimeZonePrivilege

윈도우즈 특권의 경우, 제한 목록에 있는 RID 값을 소유한 계정이 로그인한 경우 생성되는 "filtered standard user access token"은 다음의 특권을 제외한 모든 특권들이 제거된다.

- SeChangeNotifyPrivilege

- SeShutdownPrivilege

- SeUndockPrivilege

- SeReserveProcessorPrivilege

- SeTimeZonePrivilege

하지만, 제한된 RID는 포함하고 있지 않은 대신에 제한된 특권을 소유함으로 인해 생성되는 "filtered standard user access token"은 다음의 목록에 있는 특권만을 제거한다.

- SeCreateTokenPrivilege

- SeTcbPrivilege

- SeTakeOwnershipPrivilege

- SeBackupPrivilege

- SeRestorePrivilege

- SeDebugPrivilege

- SeImpersonatePrivilege

- SeRelabelPrivilege

RID에 대한 정보: https://learn.microsoft.com/en-us/windows/win32/secauthz/sid-strings

윈도우즈 특권에 대한 정보 : https://learn.microsoft.com/en-us/windows/win32/secauthz/authorization-constants

4. "Admin Approval Mode"

위의 3번 과정에서 설명한 것과 같은 상황에서 "full administrator access token"을 가리켜 "Admin Approval Mode"에 있다고 지칭.

5. 기본 제공되는 "관리자(Administrator)" 계정은 사용할 수 없음으로 설정됨

비스타가 새로 설치되는 경우, 기본 관리자 계정은 사용할 수 없음으로 되어 있지만, 기존의 Windows XP에서 업그레이드시에는 "Admin Approval Mode" 하의 관리자 계정으로써 활성화되어 있음.

6. 기본 관리자 계정에 대한 "시스템 보호 모드 로그인" 불가능

이는 도메인에 참여 여부에 따라 달라짐.

만약 WORKGROUP 상태의 비스타라면,

기본 관리자 계정으로는 보호 모드 진입이 불가능. 하지만, 현재 관리자 그룹에 속한 관리자 계정들이 하나도 없거나, (기타 사유로 인해) 사용할 수 없도록 설정이 된 경우에는 기본 관리자 계정의 보호 모드 진입이 허용.

만약 도메인에 참여한 경우라면,

로컬의 기본 관리자 계정밖에 가능하지 않다고 하더라도, 도메인 레벨의 관리자 계정이 있으므로 여전히 로컬 기본 관리자 계정으로는 보호 모드로 로그인이 안됨. 다시 도메인에서 탈퇴하게 되면, "도메인에 참여하지 않은 경우"에 대한 규칙을 적용.

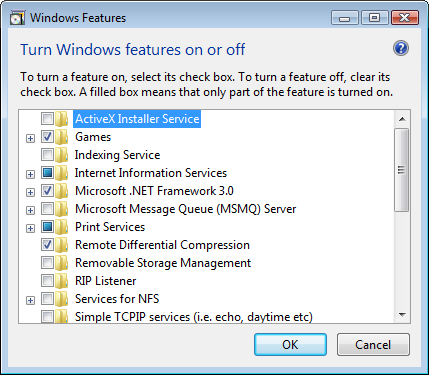

7. ActiveX Installer Service

인트라넷 사이트에서 구성 가능한 NT 서비스 유형으로 IT 관리자는 Group Policy를 이용하여 관리가능. 다음과 같이 프로그램 추가/삭제에서 설치할 수 있음.

8. 기존 설치 프로그램에 대한 자동 UAC 확인창 적용 - Installer Detection

대개의 경우, 설치 프로그램은 "Program Files" 폴더에 쓰기 작업을 수행하므로 "high" 신뢰도 필요하기 때문에, 비스타는 설치와 관계된 실행 파일이라고 판단이 되는 경우에는 해당 프로그램 실행시에 자동으로 UAC 확인창을 띄워 준다.

Installer Detection 과정은 다음의 실행 파일 유형에만 적용됨

- 32비트 응용 프로그램

- requestedExecutionLevel이 지정되지 않은 응용 프로그램

- UAC가 허용된 표준 사용자 권한으로 구동되는 상호 작용 프로세스

32비트 프로세스가 실행되기 전 다음의 사항을 확인해서 그것이 "설치 프로그램"인지를 판단.

- . 파일명에, "install", "setup", "update"와 같은 단어를 포함하고 있는 경우.

- . 지정된 키워드가 버전 관련 리소스에 포함된 경우. (버전관련 리소스 필드로는 Vendor, Company Name, Product Name, File Description, Original Filename, Internal Name, Export Name)

- . 지정된 키워드가 실행 파일에 포함된 sxs(side-by-side) 응용 프로그램 manifest에 있는 경우.

- . 지정된 키워드가 실행 파일에 링크된 특정 StringTable에 있는 경우.

- . 실행 파일에 링크된 리소스 파일 데이터에 키 속성값

- . 실행 파일내의 특정한 바이트 모음

하지만, 가능하면 위의 수단 보다는 응용 프로그램 Manifest에 requestedExecutionLevel을 명시해주는 것이 권장됨. 참고로, 응용 프로그램 패치의 경우, Windows Installer 4.0에서 새롭게 선보이고 있는 패칭 기술을 이용하면, 관리자의 권한 획득없이도 패치를 배포하는 것이 가능. 자세한 사항은 https://learn.microsoft.com/en-us/windows/win32/msi/patching-per-user-managed-applications을 참조.

9. 프로그램 실행 시 UAC 확인창 띄우도록 설정

코딩에 의한 방법과 Manifest 파일을 이용한 방법이 있으며, VC++ native 프로그램과 Managed 프로그램에 대한 적용이 달라진다. 자세한 내용은 다음의 토픽을 참조.

필수 무결성 제어(신뢰도 등급)을 조절하는 방법(1) - Manifest 파일 이용

; https://www.sysnet.pe.kr/2/0/445

필수 무결성 제어(신뢰도 등급)을 조절하는 방법(2) - 직접 코딩

; https://www.sysnet.pe.kr/2/0/446

10. 가상화는 지양

기왕에 응용 프로그램을 마이그레이션 하기로 결정했다면 가상화에 의존하지 않도록 만들어야 한다. 왜냐하면 향후의 운영체제에서는 가상화를 계속 지원할 수 있다고 장담할 수 없기 때문이다. 다음은 마이크로소프트에서 말하는 주의 사항이다.

가상화는 마이그레이션에 대해 시도조차 하지 않은 프로그램만을 위한 고려라는 것을 알아두자. 실제로 manifest 파일에 "requestedExecutionLevel" 값을 지정한 경우에는 해당 응용 프로그램에 대해서 가상화는 진행되지 않는다.

가상화 대상이 되는 응용 프로그램은 다음과 같다.

- 사용자와의 상호작용 인터페이스를 갖는 32비트 프로세스

- 관리자 계정으로 쓰기가능한 파일/폴더/레지스트리에 대해서 가상화

반대로 다음과 같은 조건을 갖춘 경우 해당 응용프로그램에는 가상화 서비스가 적용되지 않는다.

- 64비트 프로세스

- 사용자와의 상호작용 인터페이스가 없는 프로세스

- 가장된(impersonate) 프로세스

- 커널 모드 호출자

- requestedExecutionLevel 값이 지정된 실행 파일

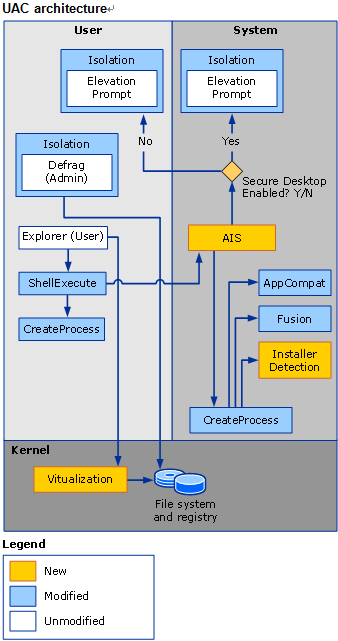

11. UAC 구조도

12. Windows XP의 일반 사용자 계정에서 정상적으로 동작했던 프로그램이라면?

별도의 마이그레이션 작업이 필요없다. 해당 프로그램은 비스타에서 변함없이 그대로 정상적으로 사용할 수 있다.

[이 토픽에 대해서 여러분들과 의견을 공유하고 싶습니다. 틀리거나 미흡한 부분 또는 의문 사항이 있으시면 언제든 댓글 남겨주십시오.]

[연관 글]

1 2 3 [4] 5 6 7 8 9 10 11 12 13 14 15 ...

1 2 3 [4] 5 6 7 8 9 10 11 12 13 14 15 ...