리눅스 환경의 .NET Core 3/5+ 메모리 덤프로부터 닷넷 모듈을 추출하는 방법

윈도우 환경이라면,

windbg - 풀 덤프 파일로부터 .NET DLL을 추출/저장하는 방법

; https://www.sysnet.pe.kr/2/0/10943

위의 글에 설명한 방법으로

!savemodule 명령어를 이용하면 닷넷 모듈을 추출할 수 있습니다. 그런데, 리눅스 환경의 닷넷 코어/5+에서는 sos 확장에 savemodule을 웬일인지 지원하지 않습니다. 그래도 뭔가 방법이 있으니까 이 글을 썼겠죠? ^^

어차피, .NET 모듈의 포맷은 운영체제 환경에 따라 달라지는 것은 아니므로 우리가 알아내야 할 것은 결국 메모리 덤프 파일 내에서의 이미지 주소를 어떻게 구하느냐에 따라 결정됩니다.

다행히, dotnet-dump는 (windbg와 유사하게) lm/modules 또는 clrmodules 명령을 제공하므로,

Analyze SOS commands

; https://learn.microsoft.com/en-us/dotnet/core/diagnostics/dotnet-dump#analyze-sos-commands

이것을 실행하면 각 모듈의 시작과 크기를 알 수 있습니다.

$ dotnet-dump analyze core_20221004_133846

Loading core dump: core_20221004_133846 ...

Ready to process analysis commands. Type 'help' to list available commands or 'help [command]' to get detailed help on a command.

Type 'quit' or 'exit' to exit the session.

> lm

...[생략]...

00007FAA1C093000 00061000 /app/System.Configuration.ConfigurationManager.dll

00007FB6D0020000 00042000 /app/log4net.dll

00007FB6D7C20000 00055200 /usr/share/dotnet/shared/Microsoft.NETCore.App/3.1.22/System.Net.WebClient.dll

...[생략]...

> clrmodules

...[생략]...

00007FAA1C093000 00060A68 /app/System.Configuration.ConfigurationManager.dll

00007FB6D0020000 0003F000 /app/log4net.dll

00007FB6D7C20000 00055200 /usr/share/dotnet/shared/Microsoft.NETCore.App/3.1.22/System.Net.WebClient.dll

...[생략]...

>

lm/modules 명령은 native 모듈까지 모두 열람하므로 닷넷 모듈만 보여주는 clrmodules 명령어를 사용하는 것이 좀 더 출력을 (그래도 많지만) 단순화할 수 있습니다. 그런데, 다소 혼란스러운 것은 2개의 명령어가 출력하는 모듈의 시작 주소는 같은 반면, 크기가 다소 다른 경우가 있습니다.

위의 예제에서 log4net.dll은 lm 쪽의 것이 파일의 크기가 더 큽니다. 파일 파서를 작성해 보신 분이라면 짐작하시겠지만, 보통은 더 많은 바이트를 확보하는 것은 문제가 되지 않으므로 의심스러우면 00042000 크기를 선택하면 됩니다. 어쨌든, 실제로 테스트를 해보면 될 일이죠? ^^

아쉽게도, dotnet-dump로는 덤프 파일로부터 특정 메모리의 내용을 파일로 저장할 수 있는 기능이 없으므로, 이제부터는 windbg로 덤프 파일을 열어야 합니다.

이를 위해 "core_20221007_000149" 파일에 ".dmp" 확장자를 주고

Windbg Preview 버전으로 열면, 다음과 같이

.writemem 명령어를 이용해 덤프 파일 내의 특정 메모리 위치를 파일로 저장할 수 있습니다.

0:000> .writemem c:\temp\log4net.dll 00007FB6D0020000 L 0003F000

Writing 3f000 bytes.............................

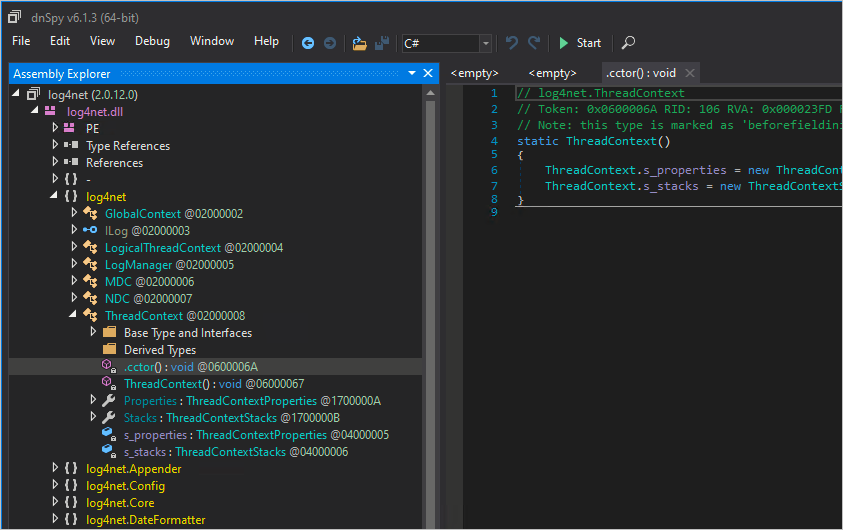

그리고 이것을

dnSpy와 같은 도구로 열어 보면,

decompiler가 잘 파싱하고 있습니다. ^^

[이 글에 대해서 여러분들과 의견을 공유하고 싶습니다. 틀리거나 미흡한 부분 또는 의문 사항이 있으시면 언제든 댓글 남겨주십시오.]