RDP 환경에서 바뀌는 %TEMP% 디렉터리 경로

gpedit.msc에는 다음과 같은 설정이 있습니다.

경로: Administrative Templates\Windows Components\Remote Desktop Services\Remote Desktop Session Host\Temporary folders

이름: Do not use temporary folders per session

해당 값은 레지스트리로 다음의 경로에 반영되는데요,

레지스트리 경로: HKEY_LOCAL_MACHINE\System\CurrentControlSet\Control\Terminal Server

이름: PerSessionTempDir

타입: REG_DWORD

값: 0x1 Enabled, 0x0 Disabled (Default: 0x1 Enabled)

기본값이 "Not configured"로, enabled 상태와 같습니다. 한데, gpedit.msc에서 해당 옵션 설명을 보면 약간 다르긴 합니다.

If you disable this policy setting, per-session temporary folders are always created, even if the server administrator specifies otherwise.

If you do not configure this policy setting, per-session temporary folders are created unless the server administrator specifies otherwise.

서버 관리자가 사용자의 %TEMP% 디렉터리를 설정했느냐의 유무에 따라 달라진다는 것인데, 테스트는 생략합니다. ^^

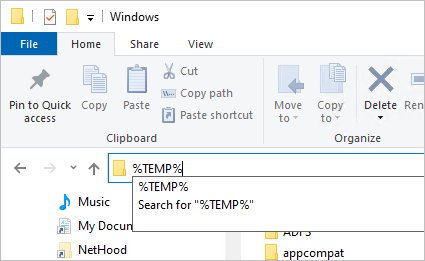

어쨌든, 기본 상태에서는 RDP로 원격 컴퓨터에 접속한 경우 탐색기의 경로 창에 직접 %TEMP%를 풀이해 보면,

다음과 같은 식으로 숫자가 하나 붙는 경로가 나오게 됩니다.

C:\Users\TESTUSR\AppData\Local\Temp\2

그런데 UAC에 따라 %TEMP% 경로가 달라진다는 점을 유의해야 합니다. 가령 일반 사용자 권한으로 띄운 cmd.exe의 경우 echo로 확인하면,

C:\> echo %TEMP%

C:\Users\TESTUSR\AppData\Local\Temp\2

탐색기에서와 동일한 값이 나오지만, cmd.exe를 관리자 권한으로 띄우면 세션 번호가 붙지 않은 경로가 나옵니다.

C:\> echo %TEMP%

C:\Users\TESTUSR\AppData\Local\Temp

재미있는 건, 해당 숫자는 로그아웃/로그인을 할 때마다 증가한다는 점입니다. 사실 무조건 증가한다기보다는 RDP 접속했을 때의 Session ID를 따른다고 보는 것이 맞습니다. 일례로 아래와 같이 출력되는 경우,

C:\> query session

SESSIONNAME USERNAME ID STATE TYPE DEVICE

services 0 Disc

console 1 Conn

>rdp-tcp#0 TestUsr 6 Active

31c6de94259d4... 65536 Listen

rdp-tcp 65537 Listen

%TEMP% 디렉터리는 "6"이 붙게 됩니다. 참고로, 이러한 ID는 RDP 접속이 아니더라도, 즉 로컬에서 로그아웃/로그인을 해도 증가합니다. 가령, 위의 화면에서는 "console"의 "ID"가 1인데요, 로그아웃/로그인을 하면 2가 될 것입니다. (콘솔의 경우에는 ID는 증가해도 그것이 %TEMP% 디렉터리에 반영되지는 않습니다.)

이러한 세션 ID 증가는 컴퓨터를 재부팅하면 초기화됩니다.

오래된 oldnewthing의 글을 보면,

Why does the name of my TEMP directory keep changing?

; https://devblogs.microsoft.com/oldnewthing/20110125-00/?p=11673

당시에는 그룹 정책의 경로가 이랬다고 합니다. (하지만 레지스트리 경로는 바뀌지 않았습니다.)

경로: Administrative Templates\Windows Components\Terminal Services\Temporary folders

이름: Do not use temporary folders per session

저 글을 보면 RDP 접속 환경이라는 단어가 없는데, 그렇다면 콘솔 로그인 된 사용자에 대해서도 %TEMP% 경로에 숫자가 적용됐다는 걸로 풀이가 됩니다. Group Policy에 보면 저 옵션을 Windows Server 2003부터 제공한 것으로 나오는데, 혹시 저 (이제는 의미 없는) 테스트를 해보실 2003 서버 소유자가 있으실까요? ^^

[이 글에 대해서 여러분들과 의견을 공유하고 싶습니다. 틀리거나 미흡한 부분 또는 의문 사항이 있으시면 언제든 댓글 남겨주십시오.]