Visual C++ - InterlockedCompareExchange128 사용 방법

윈도우 개발 문서에서 볼 수 있는 InterlockedCompareExchange128 함수는,

InterlockedCompareExchange128 function (winnt.h)

; https://learn.microsoft.com/en-us/windows/win32/api/winnt/nf-winnt-interlockedcompareexchange128

Why does Windows even have Interlocked functions when we have std::atomic?

; https://devblogs.microsoft.com/oldnewthing/20250612-00/?p=111265

사실 Visual C++ 내에서

Compiler Intrinsic으로 구현했기 때문에,

_InterlockedCompareExchange128 intrinsic functions

; https://learn.microsoft.com/en-us/cpp/intrinsics/interlockedcompareexchange128

일반적인 Win32 DLL과 무관하게 사용할 수 있습니다. 대충 예제는 다음과 같이 구현할 수 있는데요,

#include <windows.h>

#include <iostream>

typedef struct _LARGE_INTEGER_128 {

__int64 Int[2];

} LARGE_INTEGER_128, * PLARGE_INTEGER_128;

int main()

{

LARGE_INTEGER_128 value = { 0, 0 };

LARGE_INTEGER_128 newValue = { 1, 0 };

LARGE_INTEGER_128 comparand = { 0, 0 };

BOOLEAN result = InterlockedCompareExchange128((LONG64*)&value,

newValue.Int[1], newValue.Int[0], (LONG64*)&comparand);

if (result == TRUE)

{

std::cout << "a = " << value.Int[1] << "," << value.Int[0] << std::endl;

}

return 0;

}

그런데, 위의 예제를 실행해 보면 (아마도 확률적으로, 제 경우에는 100%) 비정상 종료를 하게 될 것입니다. 또는, Visual Studio 디버거 내에서 실행하면 이런 오류를 만나게 될 텐데요,

Exception thrown: read access violation.

value.**Int** was 0xFFFFFFFFFFFFFFFF.

이에 대한 단서를 문서에서 찾을 수 있습니다.

The parameters for this function must be aligned on a 16-byte boundary; otherwise, the function will behave unpredictably on x64 systems. See _aligned_malloc.

실제로 문제가 발생했을 때의 value 변수 또는 comparand의 주소를 보면 이런 식일 것입니다. (이후 테스트 결과로 보면, comparand는 8바이트 정렬 주소여도 문제가 없습니다.)

+ value {Int=0x000000a39abaf918 {0, 0} } _LARGE_INTEGER_128

+ comparand {Int=0x000000a39abaf978 {0, 0} } _LARGE_INTEGER_128

즉, 8바이트 정렬을 하고 있는 것입니다. 이를 해결하기 위해서는 명시적으로 16바이트 정렬을 하라고 지정하는 방법이 있습니다.

typedef struct _LARGE_INTEGER_128 {

__declspec(align(16)) __int64 Int[2];

} LARGE_INTEGER_128, * PLARGE_INTEGER_128;

이후 정상적으로 실행하는 것을 확인할 수 있습니다.

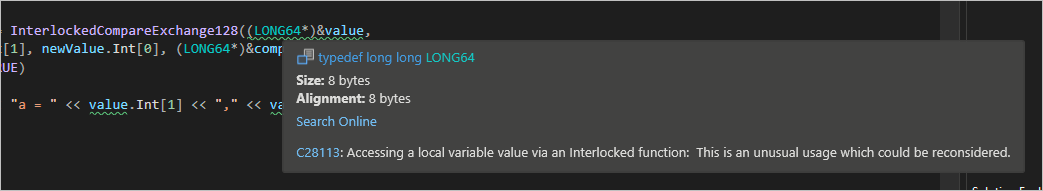

한 가지 재미있는 점은, Visual Studio 편집기에서 해당 변수에 대해 다음과 같은 경고를 보여준다는 점입니다.

C28113: Accessing a local variable value via an interlocked function: This is an unusual usage which could be reconsidered.

로컬 변수를 사용하는 것이 부적절할 수 있다는 것인데요, 문서를 보면 Device Driver 환경에 대한 경고로 보이는 메시지를 담고 있는데, 그럼에도 로컬 변수가 아닌 전역 변수로 바꿔보면 비정상 종료를 하지 않게 됩니다.

LARGE_INTEGER_128 g_value = { 0, 0 };

int main()

{

// ...[생략]...

BOOLEAN result = InterlockedCompareExchange128((LONG64*)&g_value,

newValue.Int[1], newValue.Int[0], (LONG64*)&comparand);

// ...[생략]...

return 0;

}

그리고 이때의 주소를 보면,

+ g_value {Int=0x00007ff663e9e1b0 {0, 0} } _LARGE_INTEGER_128

당연하게도 16바이트 정렬이 된 위치에 변수가 있습니다. Visual C++ 컴파일러는 이것을 언제나 보장하는 것일까요? (혹시 아시는 분은 덧글 부탁드립니다.) 그래도 은근히 걱정되니 ^^ 저라면 __declspec(align(16)) 옵션을 꼭 지정할 것 같습니다.

참고로, 전역 변수의 경우 일부러 8바이트 정렬로 만들어 테스트를 해보면,

typedef struct _LARGE_INTEGER_128 {

__int64 Int[4]; // 넉넉하게 잡고

} LARGE_INTEGER_128, * PLARGE_INTEGER_128;

// g_value == 전역 변수

LONG64* ptr = (LONG64*)(((BYTE*)&g_value) + 8); // 뒤로 8바이트를 밀어 16바이트 정렬을 깬 다음

// ...[생략]...

BOOLEAN result = InterlockedCompareExchange128(ptr,

newValue.Int[1], newValue.Int[0], (LONG64*)&comparand);

예상한 대로 비정상 종료가 됩니다. 또한, 반대로 로컬 변수를 사용한 경우 일부러 16바이트 정렬을 시켜 테스트를 하면,

typedef struct _LARGE_INTEGER_128 {

__int64 Int[4]; // 넉넉하게 잡고

} LARGE_INTEGER_128, * PLARGE_INTEGER_128;

LARGE_INTEGER_128 value = { 0, 0 }; // 로컬 변수

// ...[생략]...

LONG64* ptr = (LONG64*)(((BYTE*)&value) + 8); // 뒤로 8바이트를 밀어 일부러 16바이트로 정렬

BOOLEAN result = InterlockedCompareExchange128(ptr,

newValue.Int[1], newValue.Int[0], (LONG64*)&comparand);

정상적으로 실행이 됩니다. 결국, 첫 번째 인자만 128비트 정렬을 만족하면 해당 함수는 정상적으로 동작합니다.

마치기 전에 테스트할 것이 하나 더 생각나는군요. ^^ InterlockedCompareExchange64의 경우 (요즘의 컴퓨터에서) 로컬 변수로 해도 저런 align 문제는 없습니다. 예를 들어, 다음과 같이 일부러 align을 4바이트 경계로 바꿔도,

#include <windows.h>

#include <iostream>

int main()

{

__int64 value[2] = { 0, 0 };

__int64 *ptr = (__int64*)(((BYTE*)value) + 4); // 4바이트 경계로 이동

__int64 newValue = 1;

__int64 comperand = 0;

__int64 result = InterlockedCompareExchange64(ptr, newValue, comperand);

std::cout << "result = " << result << ", value == " << value[0] << ", " << value[1] << std::endl; // 출력 결과: result = 0, value == 4294967296, 0

return 0;

}

crash 없이 정상적으로 실행이 됩니다. 문서에 보면,

The variables for this function must be aligned on a 64-bit boundary; otherwise, this function will behave unpredictably on multiprocessor x86 systems and any non-x86 systems. See _aligned_malloc.

64비트 경계가 지켜져야 한다고는 하지만, (x64가 아닌) 32비트 시스템인 x86인 경우에만 문제가 된다고 나옵니다. (요즘에는 재현하기조차 힘든 상황이 되었습니다.)

[이 글에 대해서 여러분들과 의견을 공유하고 싶습니다. 틀리거나 미흡한 부분 또는 의문 사항이 있으시면 언제든 댓글 남겨주십시오.]