윈도우 8 - WmiPrvSE.exe 프로세스가 CPU 소비하는 현상

어느 순간 윈도우가 느려져서 작업관리자를 통해 확인해 보니 WmiPrvSE.exe 프로세스가 CPU 100%를 보이는 현상이 나타났습니다. 제 경우에는 노트북을 최대 절전 모드를 통해 작업 환경을 유지하는 것을 선호해서 윈도우 보안 업데이트가 아니고서는 거의 재부팅하는 일이 없습니다. 확실하진 않지만 이런 식으로 재부팅없이 오래 사용하다 보면 가끔씩 WmiPrvSE.exe 프로세스가 미쳐 버리는 것 같습니다. ^^

재미있는 것은 이 상태로 진입하면 윈도우 프로그램의 모든 메뉴들이 펼쳐지지가 않습니다. 더욱 재미있는 것은 "펼쳐진 메뉴가 안 보이는 것"일 뿐 실제로는 펼쳐져 있기 때문에 키보드를 통해 선택이 가능하다는 것입니다. ^^; 그 외에도 재미있는 현상이라면 "프로세스 종료"가 안된다는 점과, Volume Shadow Copy 서비스가 Stopping 상태로 멈춰있다는 것.

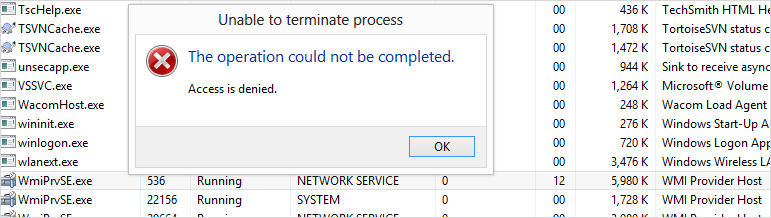

아래는 WmiPrvSE.exe를 작업 관리자를 통해서 종료하는 경우 발생하는 에러 메시지를 보여주고 있습니다.

The operation could not be completed.

Access is denied.

작업을 완료하지 못했습니다.

액세스가 거부되었습니다.

혹시나 싶어, 명령행의 kill을 사용해도 안 통하고,

C:\>kill -f 536

kill: couldn't open pid 536

"Process Explorer"조차도 "Error terminating process: Access is denied"라는 오류 메시지와 함께 종료가 안됩니다.

검색해 보니, Process Hacker에서는 된다고 하는데,

Kill a Process which gives access denied

; http://superuser.com/questions/109010/kill-a-process-which-gives-access-denied

직접 해봤지만 "Unable to terminate WmiPrvSE.exe (PID 536): An attempt was made to access an exiting process." 오류 메시지만 날 뿐 역시 종료가 안되었습니다.

마지막으로 psexec를 통해 "Local SYSTEM" 권한으로 실행한 cmd.exe에서도 kill 명령어가 통하지 않았고!

psexec -s -i cmd.exe

오직 가능한 방법은 시스템 재부팅뿐!

재부팅 후, WmiPrvSE 관련해서 검색을 해봤는데요. 다음의 KB 아티클이 나왔습니다.

High CPU utilization by the Wmiprvse.exe process on a client computer that is running Windows 8

; http://support.microsoft.com/kb/2810203/en-us

그런데, 위의 글에서는 해당 컴퓨터가 Active Directory에 참여한 경우 발생하는 거라고 하는데요. 지푸라기라도 잡는 심정으로 이 패치를 적용한 것이 2013년 6월 5일인데.... 약 2개월이 지나도록 관련 현상이 재발하지 않는 걸로 봐서 아무래도 KB2010203 덕분에 고쳐진 것이 아닌가 생각됩니다.

여러분들 중에서도 혹시 WmiPrvSE.exe의 CPU 소비 현상이 나타난다면 위의 패치를 적용해 보시는 것도 좋을 것 같습니다. (적용하게 되시면 결과 좀 덧글로 알려주세요. ^^)

그건 그렇고 프로그래머로써 해당 프로세스를 종료하지 못했다는 것이 ^^ 존심이 좀 상했는데요. 오늘 우연히 다음의 글을 읽게 되었습니다.

x64에서 GMER로부터 내 프로세스를 보호해볼까? - PoC intro

; http://blog.naver.com/gloryo/110173839742

이게 골치 아파지는 이유가 커널 레벨의 코드가 프로세스를 종료하기 위해 호출하는 ZwTerminateProcess 등에 전달되는 핸들은 사실 아무런 권한이 없어도 된다는 것입니다... 그래서 이 오브젝트 콜백으로는 커널 레벨에서의 프로세스, 스레드 종료 등을 막을 수가 없게 됩니다.

아마도 위에서 제가 시도한 "프로세스 종료"기능을 갖는 프로그램들은 NtTerminateProcess를 경유해 호출되기 때문에 이상한 권한 문제로 종료가 안된 것이 아닌가 싶습니다. 다시 한번 어떤 사유로든 저런 식으로 프로세스 종료가 안되면 ZwTerminateProcess를 호출하는 걸 테스트 해봐야겠습니다. ^^

[이 글에 대해서 여러분들과 의견을 공유하고 싶습니다. 틀리거나 미흡한 부분 또는 의문 사항이 있으시면 언제든 댓글 남겨주십시오.]