잠긴 파일을 강제로 해제

예전에 이와 관련해서 소개를 해드렸었지요. 아마도 지금쯤이면 많은 분들이 알고 계실 텐데.

Team System Source Code: Unlocking Checed Out Files

; https://www.sysnet.pe.kr/2/1/458

예를 들어 볼까요?

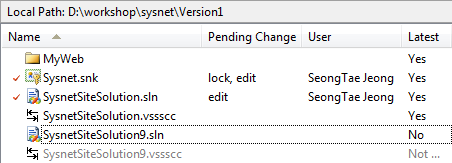

"퇴사한 직원 A"가 소스 파일을 삭제하는 경우가 있다고 생각해 보겠습니다. 이런 경우, 버전 컨트롤에 남아 있는 파일의 종류는 대강 다음과 같이 2가지 형식의 체크아웃 유형으로 되어 있을 것입니다.

- "lock, edit" 유형

- "edit" 유형

"edit" 유형으로 체크아웃 된 파일은 상관이 없습니다. 그냥 삭제해도 아무런 문제 없이 실행이 됩니다.

문제는 "lock, edit" 유형으로 체크아웃된 경우입니다. 당사자가 다시 버전 컨트롤에 접속해서 lock을 풀지 않는 한 해당 파일은 삭제/편집이 가능하지 않습니다. (물론, 보기는 됩니다.)

이런 경우를 위해서, TFS에서는 "tf.exe" 명령행 유틸리티에서 잠금을 해제하는 기능을 제공하고 있습니다.

형식은 다음과 같습니다.

tf.exe UNDO [파일 경로] /WORKSPACE:[사용자 계정의 workspace 이름];[사용자 계정] /s:[TFS 접속 주소]

ex)

tf UNDO $/TestSolution/TestProject/MyFile.cs /WORKSPACE:MYWORK;testAccount /s:http://localhost:8080

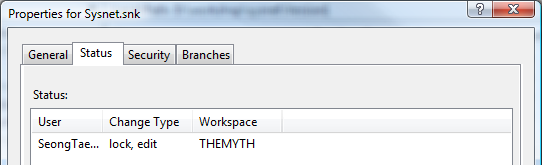

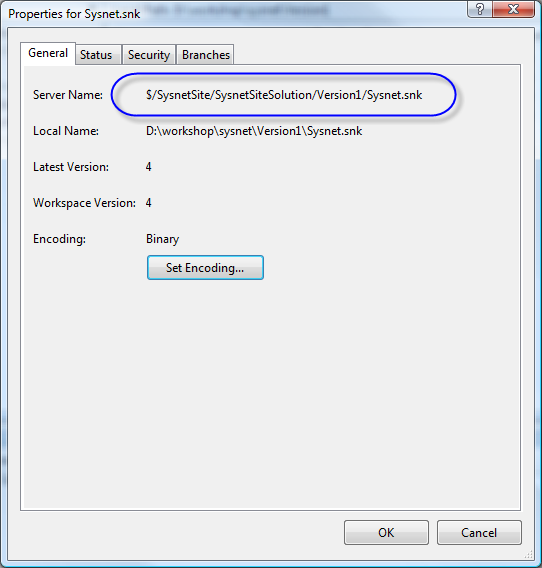

여기서, 알아내야 할 것은, 대상 파일에 대한 버전 컨트롤의 경로와 그 파일을 잠근 사용자의 Workspace 이름입니다. 이 부분은 Source Control Explorer에서 그 파일의 속성창을 띄워서 알아낼 수 있습니다.

[그림: Workspace 이름]

[그림: 버전 컨트롤 내의 파일 경로]

이렇게 해서 실행시키고 나니, 저 같은 경우에는 다음과 같은 출력 정보를 볼 수가 있었습니다.

C:\>tf UNDO $/TestSolution/TestProject/MyFile.cs /WORKSPACE:"MYWORK;testAccount" /s:http://localhost:8080

작업 영역 MYWORK;testAccount이(가) 이 컴퓨터에 없습니다. 이 작업 영역을 호스팅하는

컴퓨터에서 가져오기 명령을 실행(편집이 실행 취소된 경우 모두 가져옴)하여 서버에

서 변경된 내용으로 해당 컴퓨터를 업데이트하십시오.

The workspace MYWORK;testAccount is not on this computer. Run get (get all

if edits were undone) on the computer hosting that workspace to update it with t

he changes that have been made on the server.

오류 메시지인 듯 보이는 것과는 무관하게 직접 Source Control Explorer에서 확인해 보면, 정상적으로 잠김이 풀려 있는 것을 확인할 수 있습니다.

[이 토픽에 대해서 여러분들과 의견을 공유하고 싶습니다. 틀리거나 미흡한 부분 또는 의문 사항이 있으시면 언제든 댓글 남겨주십시오.]