Watson Bucket 정보를 이용한 CLR 응용 프로그램 예외 분석

개인적으로, Watson 오류 로그와는 그다지 친숙하지 않아서, Watson Bucket 정보라는 것을 알지는 못했습니다. 운이 좋게도 ^^ MSDN Magazine 2008년 9월 호에 나온 "

CLR Inside Out - CLR에서 처리되지 않은 예외 처리"와 같은 좋은 글을 보게 되었습니다.

그 글을 읽다 보니 예전에 정리했던 다음의 아티클이 생각나더군요.

Debug Features : 4. .NET 예외 처리 정리

; https://www.sysnet.pe.kr/2/0/316

위의 글에 "ASP.NET"에서의 예외를 소개하는 부분을 보면, "Request 처리 스레드" 이외의 스레드에서 예외가 발생하는 경우, 이벤트 로그에 변변한 내용이 남지 않는 다면서 실었던 바로 그 로그 내용이 "Watson Bucket" 정보였던 것입니다.

이렇고 알고 나니,,, 위와 같은 말은 실수였다는 느낌이 드는군요. ^^ 왜냐하면, P4 버킷 정보에서 해당 모듈 이름을 알수 있고, P9에서 예외 타입, P8에서 예외가 발생한 IL Offset을 알 수 있으니까요. 이 정도 정보면 충분히 예외가 발생한 코드를 추적을 할 수 있습니다.

재현을 해보는 의미에서 ^^ 다음과 같은 페이지를 포함하는 ASP.NET 응용 프로그램을 만들어 보겠습니다.

namespace WebApplication1

{

public partial class _Default : System.Web.UI.Page

{

protected void Page_Load(object sender, EventArgs e)

{

ThreadPool.QueueUserWorkItem((WaitCallback)myFunc);

}

public void myFunc(object state)

{

throw new ApplicationException("TEST");

}

}

}

IIS에서 실행시키면, 다음과 같은 로그가 남게 됩니다.

Event Type: Error

Event Source: .NET Runtime 2.0 Error Reporting

Event Category: None

Event ID: 5000

Date: 9/30/2008

Time: 11:24:23 PM

User: N/A

Computer: TestMachine

Description:

EventType clr20r3, P1 w3wp.exe, P2 6.0.3790.3959, P3 45d6968e, P4 webapplication1,

P5 1.0.0.0, P6 48e23023, P7 2, P8 b, P9 system.applicationexception, P10 NIL.

For more information, see Help and Support Center at http://go.microsoft.com/fwlink/events.asp.

Data:

0000: 63 00 6c 00 72 00 32 00 c.l.r.2.

0008: 30 00 72 00 33 00 2c 00 0.r.3.,.

0010: 20 00 77 00 33 00 77 00 .w.3.w.

;

[중간 생략]

;

00e8: 4c 00 0d 00 0a 00 L.....

위의 로그로부터 얻게 되는 정보들을 차례대로 나열해 볼까요!

P1 (AppName) : w3wp.exe

P2 (AppVer) : 6.0.3790.3959

P3 (AppStamp) : 45d6968e

P4 (AsmAndModName): webapplication1

P5 (AsmVer) : 1.0.0.0

P6 (ModStamp) : 48e23023

P7 (MethodDef) : 2

P8 (Offset): b

P9 (ExceptionType): system.applicationexception

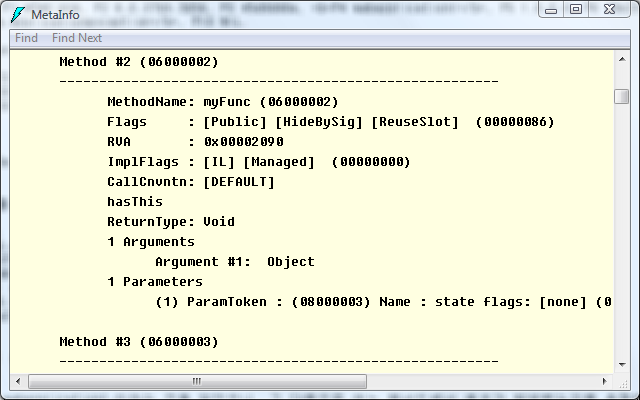

자, 그럼, 모듈명은 webapplication1이라는 것을 알았으니, 그 다음으로 어느 메서드에서 예외가 발생했는지를 추적해야죠. 아하... P7 버킷 정보에 MethodDef가 포함되어 있군요. 이에 해당하는 메서드가 어느 것인지 알기 위해서는 "webapplication1" 모듈을 "ILDASM.EXE"로 로드한 후에 "Control + M" 키를 눌러서 P7에 표시된 MethodDef 번호와 일치하는 메서드를 찾아내면 됩니다.

[그림: ILDASM.exe를 이용하여 MethodDef에 해당하는 메서드 확인]

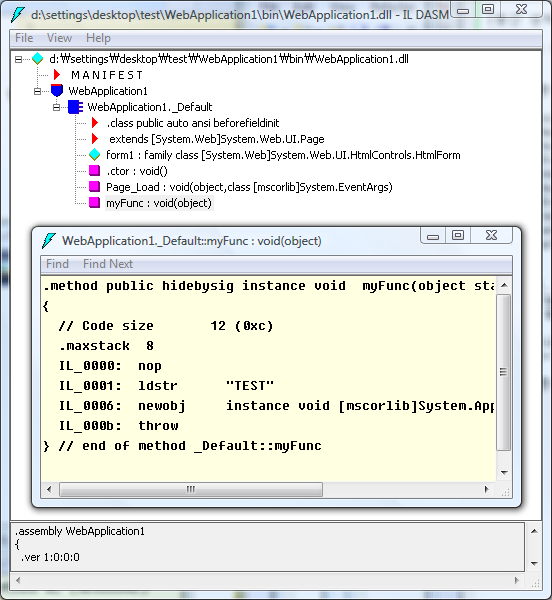

메서드 명이 "myFunc"이군요. 다시, 계속해서 ILDASM.exe에서 "myFunc"의 IL 코드를 아래와 같이 확인해 보겠습니다.

[그림: myFunc 메서드의 IL 코드를 확인]

그럼, 게임 끝이군요. ^^ P8 Offset 값이 "b"였으니까, "IL_000b" 라인의 throw에서 예외가 발생한 것을 확인할 수 있습니다.

[이 토픽에 대해서 여러분들과 의견을 공유하고 싶습니다. 틀리거나 미흡한 부분 또는 의문 사항이 있으시면 언제든 댓글 남겨주십시오.]