Windows 7/2008에서 ping을 위한 echo 요청 열기

Vista와 비교해서 Windows 7에서는 방화벽 관리가 좀 더 전문화(다른 말로, ^^; 어려워졌다는!)되었습니다. 명령어도 바뀌었는데요. 이전에는 다음과 같은 명령어로 Echo 요청를 열었는데,

netsh firewall set icmpsetting 8 enable

Windows 7에서는 위의 명령어를 내리면 다음과 같은 메시지만을 볼 수 있습니다.

IMPORTANT: Command executed successfully.

However, "netsh firewall" is deprecated;

use "netsh advfirewall firewall" instead.

For more information on using "netsh advfirewall firewall" commands

instead of "netsh firewall", see KB article 947709

at http://go.microsoft.com/fwlink/?linkid=121488 .

중요: 명령을 실행했습니다.

그러나 "netsh firewall" 명령은 더 이상 사용되지 않습니다.

"netsh advfirewall firewall" 명령을 대신 사용하십시오.

"netsh firewall" 명령 대신 "netsh advfirewall firewall" 명령을

사용하는 데 대한 자세한 내용은

KB 문서 947709(http://go.microsoft.com/fwlink/?linkid=121488)를 참조하십시오.

KB 문서에 보면, 아래와 같은 식으로 명령어를 내릴 수 있게 된다는 것을 알 수 있습니다.

netsh advfirewall firewall add rule name="ICMP Allow incoming V4 echo request" protocol=icmpv4:8,any dir=in action=allow

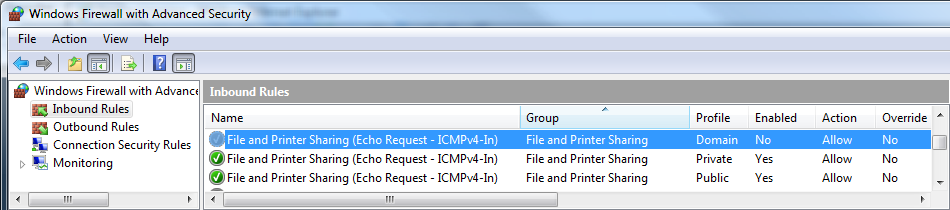

GUI 환경에서 설정값을 바꾸고 싶다면, "제어판" / "윈도우즈 방화벽(Windows Firewall with Advanced Security)"을 실행한 후, 왼쪽 링크 목록에서 "Advanced settings"를 선택해서 다음과 같은 화면으로 넘어갈 수 있습니다.

[그림 1: 방화벽 설정]

그중에서 Ping을 위해 요청을 열고 싶다면 "File and Printer Sharing (Echo Request - ICMPv4-In)" 항목을 찾아서 마우스 오른쪽 버튼을 눌러 나오는 메뉴에서 "Enable Rule" 명령을 선택하면 됩니다.

재미있는 것은, 같은 이름의 항목이 3가지 종류(Domain, Private, Public)으로 나뉘어 제공된다는 점입니다.

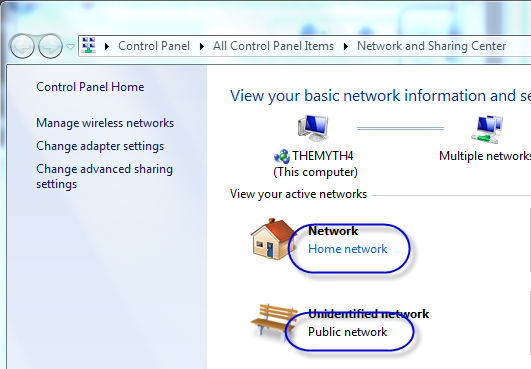

컴퓨터에 설치된 네트워크를 다음과 같이 "제어판" / "Network and Sharing Center"에서 확인이 가능한데요. 그림에서 원이 쳐진 내용의 글에 해당하는 것이 "Home network" / "Work network"이면 "Private"이고, "Public network"이면 "Public"입니다.

[그림 2: 네트워크 구성 - 1]

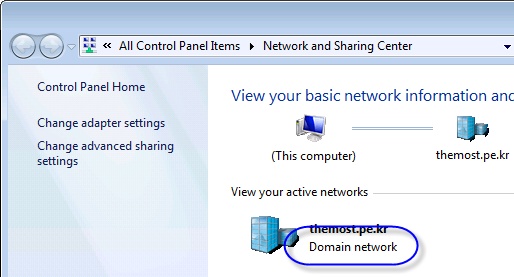

그렇다면 여기서 나오지 않은 "Domain"은 뭘까요?

Active Directory 도메인에 참여된 컴퓨터인 경우, 다음과 같이 "Domain network"으로 분류되는 것이 "Domain"에 해당됩니다.

[그림 3: 네트워크 구성 - 2]

이제 감이 잡히시나요? 만약 Ping에 대한 요청 허용을 같은 "Active Directory" 도메인에 참여한 컴퓨터로부터만 허용하고 싶다면 "File and Printer Sharing (Echo Request - ICMPv4-In)" - "Domain" 프로파일에 속한 항목의 규칙을 사용한다고 설정하면 됩니다.

이런 거 보면, 보안에 꽤나 신경썼죠! ^^

[이 토픽에 대해서 여러분들과 의견을 공유하고 싶습니다. 틀리거나 미흡한 부분 또는 의문 사항이 있으시면 언제든 댓글 남겨주십시오.]