로컬에 있는 HTML 페이지를 보호 모드에서 여는 방법

보통, "웹 페이지"를 인터넷 주소로 방문하면 "보호 모드"가 적용되는 데다 ActiveX 활성화 시에도 여러 가지 안전 장치가 적용되게 됩니다.

그런데, "로컬 PC"상에 이미 저장되어 있는 HTML 페이지는 보안상 제약을 안 받습니다. 아니, 정확하게 말하면 "받지 않았었습니다." 그런데 IE 버전이 업데이트되면서 지속적으로 보안 강화가 이뤄지고 끝내는 로컬에 저장된 HTML 문서조차도 영향을 받게 되었습니다.

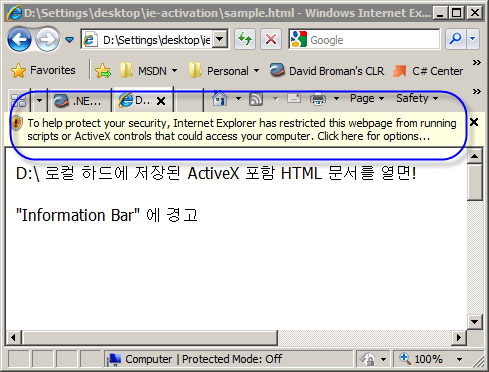

개인적으로 가장 불편한 것이, 개발 중인 ActiveX를 테스트 하기 위해서 HTML 페이지에서 열었을 때 아래와 같이 매번 경고를 클릭해서 없애야 한다는 점입니다.

[그림 1: ActiveX가 포함된 로컬 HTML 문서를 열었을 때의 경고]

<html>

<body>

<object id="DocsServer" style="WIDTH: 100%; HEIGHT: 100%"

classid="CLSID:E0B5DEB8-9F35-49ed-855E-524E873719C1" viewastext>

</object>

</body>

</html>

오늘은 이 문제를 꼭 짚고 넘어가야 겠다고 결심한 성태! ^^ 구글링을 하기 시작했습니다.

Information Bar blocks My Computer

; http://social.msdn.microsoft.com/Forums/en/iewebdevelopment/thread/136ffa86-9e6e-4d53-893c-de6bd7568962

Mark of the Web

; http://msdn2.microsoft.com/en-us/library/ms537628(VS.85).aspx

오... MOTW(Mark Of The Web)라는 것이 있다는 것을 처음 알았습니다. (이래서... 제가 공부를 멈출 수 없다는!)

대강 보니까,,, 이것도 역시 "보안 강화"의 일환에서 나온 것입니다.

기본적으로, IE는 웹 사이트로부터 다운로드한 웹 페이지를 로컬 컴퓨터의 임시 영역에 캐쉬를 해놓게 되는데... 위에서 말한 대로 이것이 보안에 취약할 수 있기 때문에 MOTW를 둔 것입니다.

예를 들어, 악성 ActiveX가 심어진 웹 페이지를 인터넷 웹 주소상에서 가져온 경우에는 보호 모드 및 기타 안전 장치를 제공받기 때문에 문제가 없지만, 그런 웹 페이지가 일단 임시 폴더에 담겨진 후에는 사정이 달라진다는 것입니다. 로컬 컴퓨터에서 활성화했다고 해서 곧바로 ActiveX를 활성화 시키면 심각한 보안 결함이라는 것이죠. 바로 그런 이유 때문에 로컬 PC에 있는 웹 페이지가 ActiveX를 포함하게 되면 "매번" 물어보도록 바꾼 것입니다.

재미있는 것은, 그렇게 매번 물어보지 않고 바로 활성화 할 수 있는 방법을 만들어 놓았는데 바로 그것이 "MOTW"입니다. HTML 문서에 다음과 같은 특별한 인식 텍스트를 두면 이후부터는 단 한 번도 물어보지 않게 됩니다.

<!-- saved from url=(0014)about:internet -->

* 위의 about:internet은 웹 사이트 주소로 바꿀 수 있습니다.

* url=() 괄호 안의 숫자는 뒤이어 나오는 "주소 문자열"의 문자 수입니다.

그런데, 그럼... 그것도 보안 결함 아니냐고 하실 분이 계실 텐데요.

다행히도, IE는 위와 같이 MOTW를 포함하는 문서에 대해서는 "보호 모드"의 IE에서 열게 됩니다. 즉, 로컬에 저장된 웹 페이지이지만, 동일하게 "보호 모드"의 영향 아래 두기 때문에 "Information Bar"로 굳이 물어볼 필요 없이 ActiveX를 활성화시킨다는 것!

참고로, 그 외에 웹 사이트에서 배포되는 "서명된 ActiveX"를 포함한 경우에도 무조건 "Information Bar"를 통해서 "최초 한번"은 물어보게 됩니다. 이에 대해서는 다음의 글에서 자세히 설명되어 있습니다.

This Website Wants to Run the Following Add-on

; http://blogs.msdn.com/ie/archive/2007/04/25/this-website-wants-to-run-the-following-add-on.aspx

위의 글은 IE 7 기준으로 작성된 것인데, IE 8에서는 심지어 해당 웹 사이트 주소에서 제공되는 웹 페이지에서만 ActiveX를 활성화하도록 제한하는 기능도 포함되어 있습니다. 바이너리 확장 모듈을 제공하는 웹 브라우저 중에서 이만큼 안전 대책을 꼼꼼하게 챙기고 있는 것이 또 있을까요?

[이 토픽에 대해서 여러분들과 의견을 공유하고 싶습니다. 틀리거나 미흡한 부분 또는 의문 사항이 있으시면 언제든 댓글 남겨주십시오.]